Was ist neu in SAP Enterprise Threat Detection 2.0?

Autor: Tobias Harmes | 25. September 2019

SAP Enterprise Threat Detection (ETD) will Angriffe auf SAP Landschaften erkennen, bevor größere Schäden entstehen. Seit Juni 2019 ist SAP Enterprise Threat Detection in der Version 2.0 verfügbar. Welche Features nun geboten werden, erfahren Sie in diesem Beitrag.

Die Version 2.0 des SAP ETD bietet neue Funktionen, die besonders Verbesserungen im operativen und analytischen Bereich bringen. Zum einen soll der Betrieb günstiger sein, da weniger Systemressourcen und Aufwand für Bereitstellung und Wartung benötigt werden. Im analytischen Bereich gibt es Verbesserungen in der Überwachung und Identifikation von Cyber-Angriffen.

Wichtig: Enterprise Threat Detection 2.0 benötigt zwingend die SAP HANA Platform 2.0.

Die wichtigsten Neuerungen

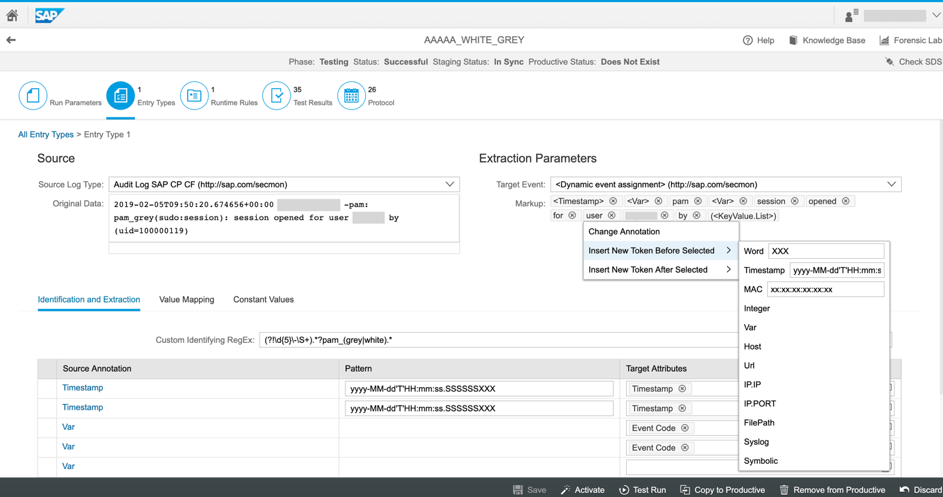

Integration des SAP Cloud Platform Audit Log

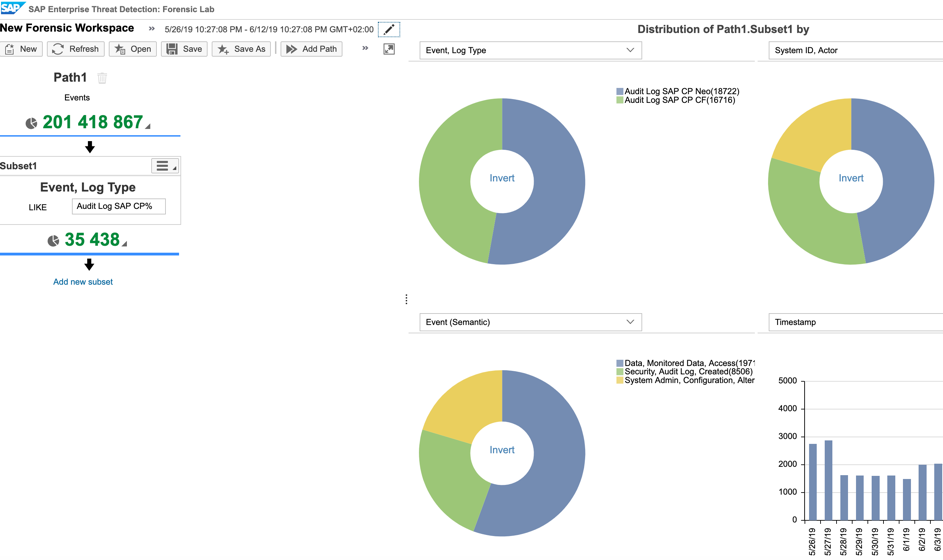

SAP ETD 2.0 bietet nun die Möglichkeit SAP Cloud Platform Audit Logs in der Neo- und Cloud Foundry-Umgebung Out-of-the-Box direkt einzubinden. Der SAP ETD Connector kann bei der Integration des SAP Cloud Platform-Kontos unterstützen. Die Analyse der Cloud-Platform-Audit-Protokolle kann anschließend anhand des Forensic Labs erfolgen:

Ein weiterer Vorteil: Es sind keine Eigenentwicklungen für den SAP Cloud Platform Connector mehr nötig. Darüber hinaus unterstützt SAP ETD 2.0 das hybride Monitoring, um einen umfassenderen Überblick über On-Premise und SAP Cloud Platform-Anwendungen zu erhalten.

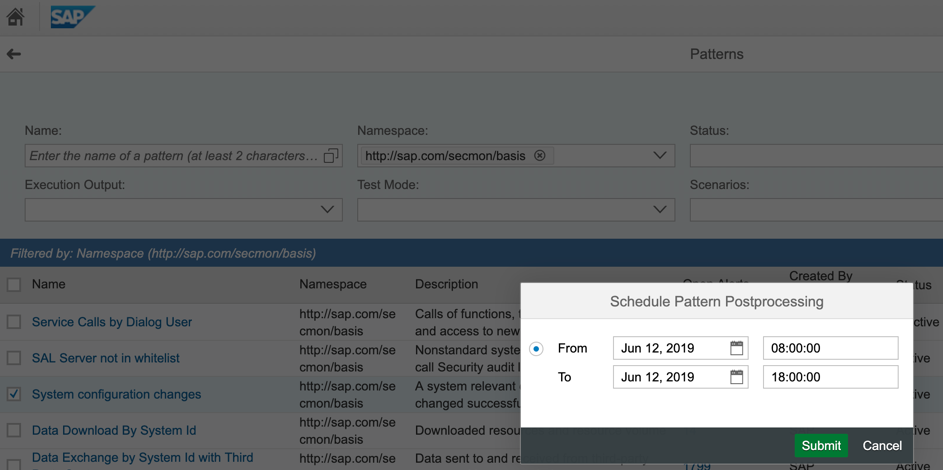

Wiederholung von Angriffserkennungsmustern

Neue Angriffserkennungs-Patterns können auf historische Daten angewendet werden. Dieses Feature ermöglicht es, Angriffserkennungsmuster nach einem Log-Ausfall – beispielsweise bedingt durch eine Wartungsaktivität – zu bearbeiten. So lassen sich Alert-Ausfälle vermeiden. Zudem können Regelveränderung anhand von echten Logdaten und eventuell auch bekannten Angriffen aus der Vergangenheit getestet und verbessert werden.

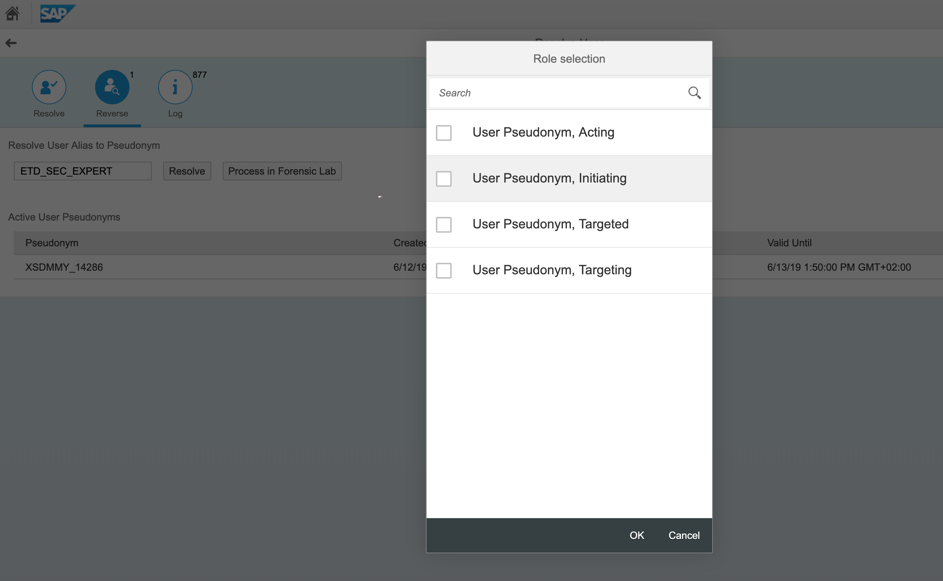

Neues Pseudonymisierungskonzept

SAP ETD 2.0 ermöglicht ein neues Konzept zur Benutzer-Pseudonymisierung. Das erhöht die Leistung bei der Log-Normalisierung und verbessert die Identifizierung desselben Benutzerkontos, obwohl es auf verschiedenen Systemen funktioniert.

Lernen Sie die neuen Funktionen des ETD 2.0 kennen

Sollten Sie noch weitere Fragen zu dem ETD 2.0 haben, dann bieten wir Ihnen gerne Informationen darüber an. Melden Sie sich kostenlos und unverbindlich.

Der Revolve User wird um eine Funktion erweitert, die Pseudonyme für ein bestimmtes Benutzerkonto zu empfangen. Wenn ein Benutzerkonto als verdächtig eingestuft wird, können die weiteren Aktivitäten dieses Kontos – zum Beispiel im Forensic Lab – untersucht werden.

Verwandte Indikatoren im Alert-Monitoring

Für ein Angriffserkennungsmuster ist es nun möglich, verwandte Indikatoren zu definieren, die in der Warndetailansicht angezeigt werden. Verwandte Indikatoren lassen sich definieren durch:

- Zuordnung des gleichen Szenarios zu verwandten Angriffserkennungsmustern

- Definition des relevanten Zeitrahmens, in dem die entsprechenden Indikatoren auftreten können

Verwandte Indikatoren können nun vom Monitoring-Agenten schnell aufgerufen werden und ermöglichen es dem Monitoring-Agenten, die Dringlichkeit einer Warnung auf weniger zeitaufwändige Weise zu bewerten.

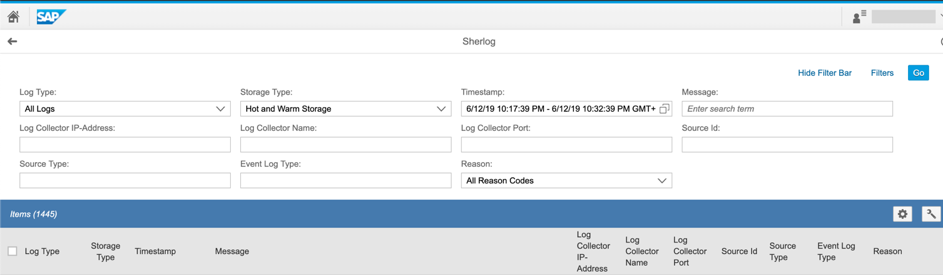

Erweiterung der Integration von Warm Storage

Der Warm Storage Adapter auf Basis von SAP HANA Dynamic Tiering ermöglicht es, Protokolldaten über einen längeren Zeitraum auf einem kostengünstigeren Speicher außerhalb der HANA DB zu speichern.

Verbesserung des Log-Learning

In der Version 2.0 erweitert die Anwendung Log-Learning um eine verbesserte Benutzerfreundlichkeit. Außerdem gibt es noch einige neue Funktionen:

- Änderung und Kopieren von Markups, falls sich das Protokollformat im Laufe der Zeit ändert. Durch das Ändern und Kopieren der Markups müssen die Log-Lernregeln nicht vollständig überarbeitet werden

- Verbessertes Regeltesting, welches den Grund für das Fehlschlagen der Protokollnormalisierung angibt

- Einschränkungen der Zeitstempelformate: nur Protokolle mit kompletten Zeitstempeln, die Datum, Uhrzeit und Zeitzone enthalten, werden akzeptiert

Weiterführende Links:

Product Information SAP ETD 2.0 (ausführliche Featureliste): https://blogs.sap.com/2019/06/13/sap-enterprise-threat-detection-2.0-is-now-available/

2770755 – Release Note SAP Enterprise Threat Detection 2.0: https://launchpad.support.sap.com/#/notes/2770755

SAP Enterprise Threat Detection: https://rz10.de/knowhow/sap-enterprise-threat-detection-etd/

SAP Enterprise Threat Detection: Alarmanlage für das SAP – Martin Müller (SAP): https://rz10.de/sap-berechtigungen/sap-enterprise-threat-detection-alarmanlage-fuer-das-sap/