Kann ich das SAP_ALL eines technischen Users missbrauchen?

Autor: Tobias Harmes | 6. Dezember 2019

Technische Benutzer sind oft die letzte SAP_ALL-Bastion im SAP-System. Keine Gefahr denken viele, weil nicht nutzbar über die SAP GUI. Ein kleiner Blick darauf, wie leicht sich das vom richtigen Startpunkt aus ändern lässt.

Wenn zwei sich streiten…

Technische Benutzer tauchen in den Mängellisten von SAP Security Prüfungen in fast allen Unternehmen auf. Während sich Security Admins und externe Prüfer darüber oft in die Haare bekommen, sitzt das Management ratlos am Tisch. Wie kritisch sind solche Benutzer, die ja nur von anderen Computern zum Datenaustausch verwendet werden? Ich höre öfters: System-Benutzer können über die SAP GUI nicht verwendet werden. Daher ist das SAP_ALL auch kein Risiko. Leider stimmt das so nicht.

Ein guter Start ist wichtig

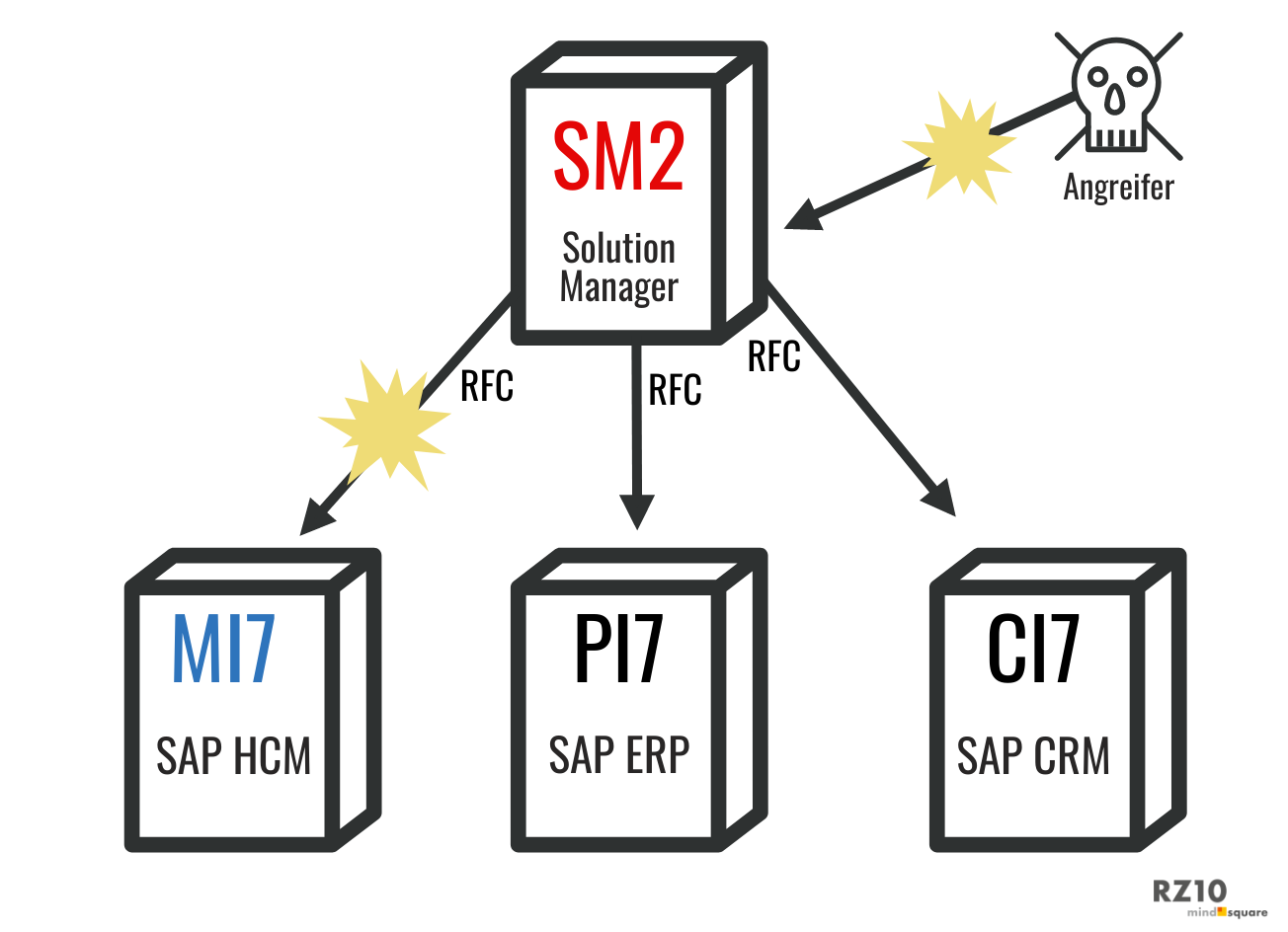

Während der direkte Angriff auf ein System mühselig ist, geht es indirekt über ein anderes System mit bestehender Schnittstelle viel leichter. Wenn ich also in ein System eindringen will, suche ich in der Landschaft ein System, dass die entsprechende Verbindung inklusive Zugangsdaten freundlicherweise fest in der Liste der RFC-Verbindungen (SM59) gespeichert hat.

Das kann ein Entwicklungssystem sein, dass eine RFC-Verbindung zum Produktivsystem hat, oder bei fast allen Landschaften eingerichtet: der SAP Solution Manager. Ich werde fast immer fündig. Im Bild der „SM2“. Wenn ich nun mein Gehalt verbessern möchte, gehe ich in die SM59 und mache einen „Remote Login“ vom Solution Manager auf das SAP HCM.

In den Dialog gehen

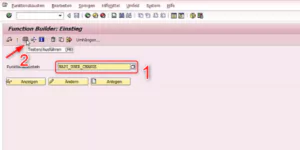

Doch halt, der User ist ja noch vom Typ „System“. Das kann ich einfach und per normaler SAP GUI und ohne Programmierung ändern. Dazu wähle ich den überall verfügbaren Funktionsbaustein BAPI_USER_CHANGE über die SE37 auf (1). Den kann ich ausführen (2) und mache dann im Dialog das, was eigentlich nur die zentrale Benutzerverwaltung im Hintergrund macht: ich ändere einen entfernten Benutzer.

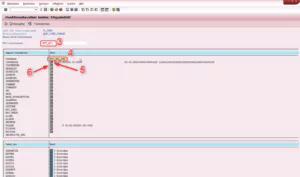

Dazu füge ich das RFC-Zielsystem (3) (unser HCM-System) und den Benutzer ein (4). Außerdem muss ich zwei Parameter LOGONDATA (5) und die LOGONDATAX (6) ausfüllen.

Bei LOGONDATA setze ich in der Spalte „U“ ein A, was für Dialog steht:

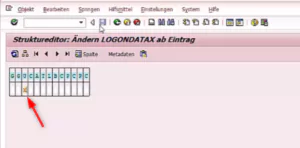

Anschließend ergänze ich beim zweiten Parameter LOGONDATAX in der Spalte „U“ ein X:

Mit diesen Werten setze ich den Befehl ab und aus dem technischen User ist gerade ein Dialog-Benutzer geworden. Das Perfide daran: die Rechte für diese Änderung hat der technische User sogar selbst mitgebracht.

Freie Fahrt

Jetzt versuche ich erneut den Remote-Login durchzuführen. Dazu führe ich wieder die SM59 aus, suche nach meiner Schnittstelle und öffne diese. Wenn ich dann den Remote-Login durchführe, lande ich dieses Mal auf dem Zielsystem MI7 und bin mit meinem Schnittstellenbenutzer angemeldet. Und dann genieße ich alle Freiheiten eines SAP_ALL Users.

Weg mit SAP_ALL!

Es ist also ziemlich leicht mit dem richtigen Startpunkt einen Schnittstellenuser zu missbrauchen. Aus Admin-Sicht kann ich auf dem interessanten Zielsystem (das ERP oder HCM) leider nicht sehen, wer alles eine Verbindung über diese Art und Weise aufbauen kann. Hier hilft eine Schnittstelleninventur und auch Standards, wie „keine RFC-Verbindung von der Entwicklung zur Produktion“. Übrigens gilt dieses Risiko auch für Zeiterfassungsterminals und andere externe Schnittstellen. Und da hilft wirklich nur: Technische Benutzer müssen hinsichtlich Berechtigungen durch die Abmagerungskur. Weg mit SAP_ALL!