Potentielle Sicherheitsrisiken bei Antragsprozessen in IDM-Systemen

Autor: Tobias Harmes | 2. Januar 2018

Governance, Risk & Compliance: Welche Anforderungen und Vorteile bietet ein modernes Identity-Management-System (IDM) im GRC-Kontext und worauf sollte man bei Antragungsprozessen achten?

Moderne Unternehmen müssen für eine optimale Unternehmenssteuerung und -Überwachung die Zugriffsmöglichkeiten und Systemberechtigungen ihrer Mitarbeiter wirksam kontrollieren können. Diese Notwendigkeit lässt sich nicht zuletzt auch von gesetzlichen Anforderungen ableiten.

Wir verschaffen Ihnen einen klaren Einblick in die aktuelle Sicherheitssituation Ihres SAP-Systems - mit unserem SAP Security Check und Audit.

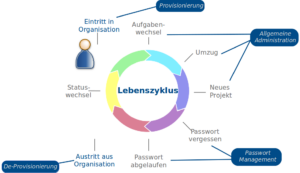

Unter IDM versteht man das Benutzer- und Berechtigungsmanagement innerhalb eines Unternehmens. Diese Systeme sind elementarer Bestandteil des internen Kontrollsystems. Darunter fällt die fortlaufende Überwachung und Vergabe von Zugriffsmöglichkeiten sowie die systemseitige Sicherstellung von Funktionstrennungen (SoD – Segregation of Duties) in den IT-Systemen. Dieses dient in erster Linie dazu relevante Geschäfts- und Finanzrisiken besser zu steuern und kriminelle Handlungen zu Unterbinden. Bei der Verwaltung von Benutzer- und Berechtigungsstrukturen muss sichergestellt werden, dass bei Änderung von Aufgaben- und Verantwortungsbereichen die Berechtigungen der betroffenen Mitarbeiter in den Systemen angepasst werden. Versäumt man diesen Prozess, besitzt ein Mitarbeiter der mehrere Abteilungen durchläuft letztendlich umfangreiche Berechtigungen die in Kombination kritisch sein können.

Vertrauen ist gut, Kontrolle ist besser

Um es zu vermeiden das Mitarbeiter über Ihren Kompetenzbereich hinaus berechtig sind, müssen Benutzerdaten und Berechtigungen fortlaufend den aktuellen Erfordernissen angepasst werden. Es ergibt daher Sinn regelmäßig einen Rezertifizierungsprozess durchzuführen, in dem Rolleneigner und Führungskraft unter Beachtung des Vieraugenprinzips abzeichnen das der Mitarbeiter die aktuellen Berechtigungen zurecht besitzt oder ob ihm möglicherweise Rechte aus vorhergegangenen Tätigkeiten entzogen werden können/müssen.

Provisionierung als zentrale Funktion des IDM

Eine zentrale Funktion von IDM-Systemen bilden Provisionierungskomponenten, die den Anwendern entsprechend ihrer Aufgabe individuelle Zugangsberechtigungen für die erforderlichen IT-Ressourcen verschaffen. Ohne diese Provisionierungskomponente müssten Anpassungen von Mitarbeiterberechtigungen in den jeweiligen IT-Ressourcen von den zuständigen System-Administratoren umgesetzt werden. Manuelle Provisionierungsabläufe bilden allerdings naturgemäß eine Fehlerquelle. Ändert sich das Aufgabenspektrum eines Mitarbeiters müsste der Systemadministrator bei der Änderung und Löschung von Zugängen alle aktiven Benutzerkonten berücksichtigen. Ein modernes IDM-System hilft den Unternehmen deshalb gerade in komplexen und heterogenen Systemlandschaften den Überblick zu Benutzern und deren Berechtigungen zu behalten.

Vorteile eines IDM-Systems

- Automatisierung der Prozesse

In einem IDM werden IT-Geschäftsprozesse, das Anlegen, Ändern sowie das Löschen eines Benutzers anhand eines eindeutigen Regelwerks zentral definiert. Anschließend laufen alle notwendigen Schritte mittels automatisierter Workflows ab. Die Benutzerverwaltung muss nicht mehr für jedes einzelne System separat administriert werden, sondern nur noch an einer zentralen Stelle (Single Point of Administration).

- Datenkonsistenz

Mitarbeiterdaten werden in einer IDM-Architektur nur einmal in einem führenden System angelegt. Alle angeschlossenen Systeme nutzen diese Daten in ihrer Benutzerverwaltung bedarfsorientiert. Bei einem Abteilungswechsel oder einer neuen Tätigkeit werden Berechtigungen automatisiert angepasst.

- Sicherheit und Dokumentation

In einer zentralen Benutzerverwaltung lassen sich Anwender effizient auf allen Systemen sperren oder die Zugriffsrechte ändern. Durch die Anbindung an den Personalprozess wird der Änderungsprozess automatisch angestoßen sobald in der Personalabteilung der Stammdatensatz angepasst wird. Außerdem können durch Dokumentationslösungen alle Vorgänge lückenlos archiviert werden. Dadurch entsteht eine Transparenz die auch den Nachweis eines funktionierenden und sicheren Berechtigungskonzepts bei Revisionsprüfungen erleichtert.

Anforderungen an IDM-Systeme

Personen erhalten elektronische Identität

- Attribute beschreiben die Rolle der Person

Qualitätsanforderungen

- Verlässlichkeit: Missbrauchsverhinderung

- Nachvollziehbarkeit: Dokumentation und Logging

- Ausfallsicherheit: Back-up-Systeme

Einklang mit rechtlichen Vorgaben

- Datenschutzgesetz

Worauf sollte man bei Antragsprozessen achten?

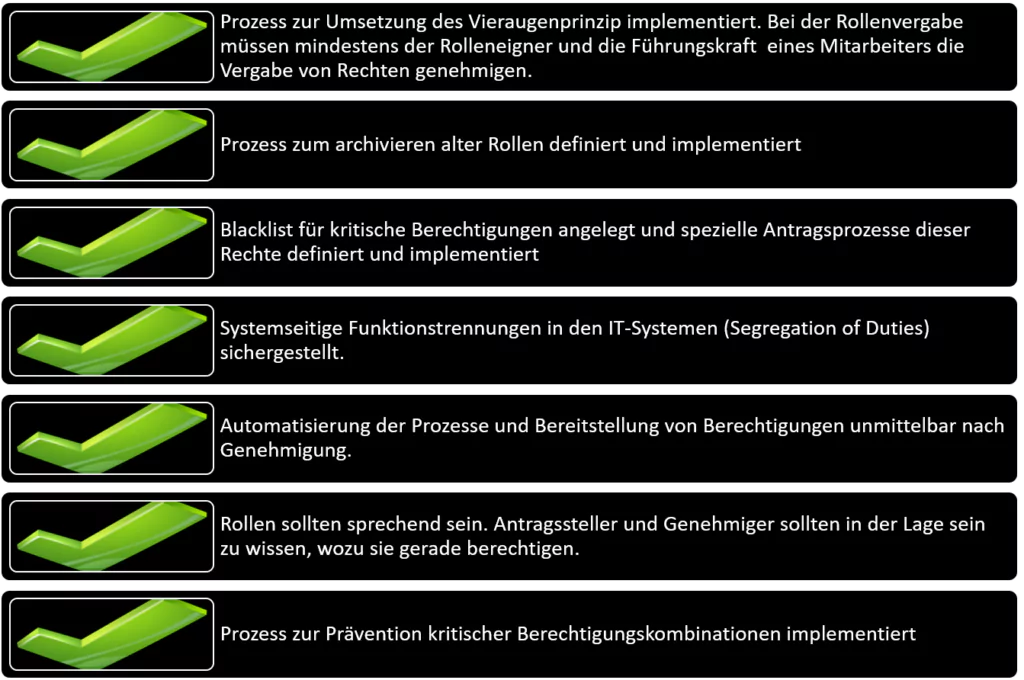

Bei der Implementierung und auch im laufenden Betrieb eines IDM gibt es bestimmte Dinge die man bei Antragsprozessen zwingend beachten sollte. Die wichtigsten Punkte habe ich Ihnen in Form einer Checkliste zusammengefasst.