Redesign der SAP Berechtigungen – was sind die größten Risiken?

Autor: Luca Cremer | 4. November 2019

Wir beschäftigen uns als Beratungseinheit der mindsquare ständig mit SAP Berechtigungen und Redesign-Projekten. Doch was sind eigentlich die größten Risiken von einem Redesign der SAP Berechtigungen? Wie können Sie dagegen vorgehen?

Die größten Risiken eines Redesign von SAP Berechtigungen

In diesem Beitrag möchte ich Ihnen einmal einen kurzen Überblick über unsere Erfahrungen aus Redesign-Projekten geben. Dabei gehe ich auf die größten Risiken, die auftreten können, ein und erkläre, warum ein Redesign von SAP Berechtigungen bei zu wenig geschenkter Aufmerksamkeit zum Scheitern verurteilt ist.

Für den Überblick habe ich Ihnen die größten Risiken hier einmal aufgeführt. Auf einige Punkte gehe ich weiter unten noch einmal gesondert ein.

- Unklare Projektplanung – Meilensteine werden nicht eingehalten

- Fehlende Kommunikation der kommenden Veränderung

- Berechtigungen werden nicht zukunftsfähig aufgebaut

- Der GoLive wird nicht abgesichert

- Es wird kein IKS (Internes Kontrollsystem) etabliert

Sie werden es schon festgestellt haben: Die Risiken eines Redesigns von SAP Berechtigungen finden in drei Phasen satt. Vor dem Projekt, während des Projekts und auch und vor allem nach dem Projekt. Ich möchte im Folgenden kurz auf einige ausgewählte Punkte genauer eingehen und Ihnen unsere Maßnahmen dagegen vorstellen.

Fehlende Kommunikation der kommenden Veränderung

Hier geht es grundlegend um die Veränderung, die ein Redesign Projekt mit sich bringt. Die offensichtlichste Veränderung als Beispiel: Der typische SAP-User hat danach weniger Berechtigungen als vorher. Dabei ist natürlich das Ziel, dass dem User keine Berechtigungen entzogen werden, welche er tatsächlich benötigt.

Genau da haben wir den springenden Punkt schon erwischt: Wenn das nicht sauber kommuniziert wird, haben wir im Projekt ein Problem. Die User werden sich unter Umständen gegen das Projekt aussprechen und es letztendlich zum Scheitern bringen. So sind natürlich auch andere Gruppen interessant – z.B. der Betriebsrat. Werden Tools verwendet, um Nutzungsdaten der User auszuwerten, gilt es, den Betriebsrat direkt zu Beginn mit ins Boot zu holen. Die Erfahrung zeigt auch hier, dass sonst schnell ein Projektstop erfolgen kann.

Es ist wichtig noch vor dem Projekt zu definieren, auf wen die Veränderung eine Auswirkung hat und wie die Kommunikation dieser Auswirkung abläuft. Das wird auch als Change Management bezeichnet. In unseren Projekten definieren wir durch einen standardisierten Ansatz die betroffenen Gruppen und können basierend darauf entsprechende Maßnahmen einleiten.

Absicherung des GoLives

Das offensichtlichste der genannten Risiken von einem Redesign der SAP Berechtigungen: Das Konzept und die technische Umsetzung ist fertig, bei der Umsetzung folgt dann der Schock. Die User können nicht mehr arbeiten – es geht nicht mehr vor und zurück.

Wir nutzen in unseren Projekten eine Toolunterstützung. Dadurch können wir den GoLive in einem sogenannten “Protected” Modus abfahren lassen. Dabei hat der User im Self-Service die Möglichkeit, kurzfristig auf seine alten Berechtigungen zurückzusetzen. Die Produktion ist damit vorerst gesichert – wir können im Hintergrund analysieren, welche Berechtigungen bei kommenden Anträgen noch gefehlt haben.

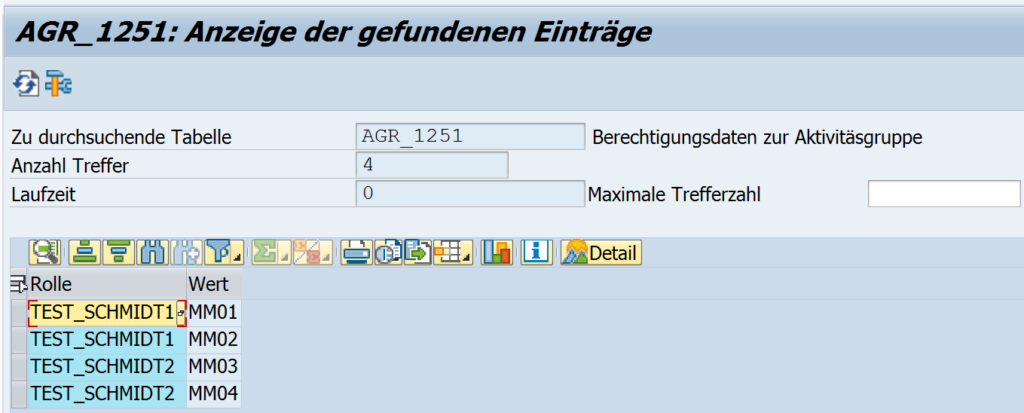

Es wird kein IKS (Internes Kontrollsystem) etabliert

Auch ein sehr typisches, aber dennoch zu wenig betrachtetes Risiko: Es wird viel Geld für ein Redesign der SAP Berechtigungen investiert, aber die Stay-Clean Phase bleibt außen vor. Es geht darum, das einmal definierte Konzept durch Kontrollen gegen einen historischen Zerfall abzusichern. Wir wollen wissen, wann im System die tatsächlichen Werte vom Konzept abweichen und dann direkt handeln.

Auch das wird in unseren Projekten bereits in unserem Strategieworkshop betrachtet. Das Thema IKS wird sehr unterschiedlich wahrgenommen und kann auf verschiedenste Weisen umgesetzt werden. Ich habe Ihnen hierzu ein Whitepaper mit den verschiedenen Varianten zusammengestellt.

Sie haben nicht gefunden was Sie suchen?

Ich biete Ihnen gerne ein unverbindliches Telefonat an, damit wir uns über Ihre konkrete Situation austauschen können. Zusammen finden wir anschließend den richtigen Weg für Ihre SAP Berechtigungslandschaft!

Zusammen finden wir den richtigen Weg für Ihre SAP Berechtigungslandschaft!

Sie erreichen mich per Telefon 0211.9462 8572-25 oder per E-Mail cremer@rz10.de.