SAP Security – Welche Tools und Services eignen sich für was?

Autor: Luca Cremer | 16. April 2021

Für eine hinreichende IT-Sicherheit bietet SAP im Bereich der Security verschiedene Anwendungen an. Doch welche eignet sich für welchen Bereich? Dieser Beitrag führt Sie durch den Dschungel der SAP Security-Werkzeuge.

NIST Cybersecurity Framework

Das NIST Cybersecurity Framework vom National Institute of Standards and Technology ist im Grunde ein IT-Security-Leitfaden für Unternehmen. Basierend auf Richtlinien und Best Practices empfiehlt er Standards, die in der IT-Sicherheit erfüllt sein sollten. Auf diese Weise bietet der Leitfaden eine Orientierung im Bereich der IT-Sicherheit. Durch die Umsetzung des Leitfadens soll die allgemeine IT-Security gesteigert und Risiken durch Cyberangriffe reduziert werden.

Die fünf Säulen des NIST Frameworks lauten Identify, Protect, Detect, Respond und Recover. Sie beschreiben unterschiedliche Aufgaben, die im Bereich der IT-Sicherheit zu erfüllen sind. Für Unternehmen ist es etwa notwendig, die eigene Infrastruktur zu kennen und zu schützen. Im Falle eines Cyberangriffes muss es möglich sein, diesen zu erkennen und die entsprechenden Maßnahmen zu ergreifen. Nur so kann sich das System erholen und weiterlaufen. In der Praxis gibt es für die Erfüllung der Anforderungen unterschiedliche Realisierungsmöglichkeiten.

SAP Security: Produkte und Tools

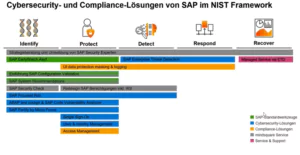

Für die Einhaltung der NIST Sicherheitsstandards bietet SAP verschiedene Security-Produkte und Tools an. Entsprechend der Aufgabenbereiche im NIST Framework unterscheiden sich diese Produkte in ihrem Nutzen. So können auch die SAP-Security-Produkte in fünf Kategorien eingeteilt werden:

SAP Standardwerkzeuge

Die Basis der SAP-Security-Produkte bilden die Standardwerkzeuge, welche im SAP Standard enthalten sind. Dadurch fallen für ihre Nutzung keine zusätzlichen Kosten an. Die Standardwerkzeuge sind in den Framework Bereichen Identify und Protect einsetzbar. Die drei Tools, die hier zur Verfügung stehen, sind der SAP EarlyWatch Alarm, die SAP Configuration Validation und die SAP System Recommendations.

SAP EarlyWatch Alarm

Der EarlyWatch Alarm bietet eine Statusübersicht über die eignen SAP-Systeme. Diese Übersicht wird den SAP Usern einmal wöchentlich zugeschickt. Dadurch ist eine proaktive Erkennung von Sicherheitsrisiken, Fehlern oder Engpässen möglich. Insbesondere SAP HANA und ABAP Systeme profitieren davon.

SAP Configuration Validation

Die SAP Configuration Validation bietet eine automatische Prüfung aller SAP-Systeme, die an den Solution Manager angeschlossen sind. Kontrolliert werden beispielsweise Passwortanforderungen oder Berechtigungen. Da die Benutzung zunächst sperrig wirkt, ist diese Funktion häufig unterschätzt.

SAP System Recommendations

Ebenfalls im Solution Manager Workcenter können die System Recommendations gefunden werden. Die Systemempfehlungen weisen nutzerfreundlich auf empfohlene Updates für das SAP-System hin. Die Updates können hier ebenfalls direkt heruntergeladen und implementiert werden.

Lösungen für die Cybersecurity

SAP Focused Run

Im Bereich der Cybersecurity-Lösungen überwacht und analysiert SAP Focused Run die laufenden SAP-Systeme. Besonders bei umfangreichen Anwendungen ist die Nutzung des Focused Run für eine rechtzeitige Alarmierung sinnvoll.

ABAP test cockpit & SAP Code Vulnerability Analyzer

Das ABAP test cockpit (ATC) überprüft die Codequalität. Es bringt die Codes auf einen hohen Standard und sichert sie. Dadurch können Performance Probleme und Programmabbrüche vermieden werden. Auch der Code Vulnerability Analyzer (CVA) ist ein Add-On, das Schwachstellen im ABAP-Code analysiert und identifiziert.

SAP Fortify by Micro Focus

Code Vulnerability Analyzer Prüfungen sind bei Fortify sichtbar. Hier erfolgt ein zentraler Sicherheitsscan für die Codierungen. Mit den APIs können außerdem Berichte erstellt werden, sodass alle Auffälligkeiten direkt deutlich werden.

Single Sign-On

Single Sign-On ermöglicht durch nur einen Login den Zugriff auf alle verwendeten Systeme. Das gilt sowohl für SAP, als auch für Non-SAP-Applikationen. Die User sollen dadurch effizienter arbeiten können, weil sie so schneller und sicherer auf ihre Accounts zugreifen können. Single Sign-On erspart aber auch der IT Arbeit, wenn die Anwender ein Passwort vergessen, denn das kommt bei einem einzelnen Passwort seltener vor. Sollte doch eine Änderung nötig sein, wird mit Single Sign-On direkt alles aktualisiert.

User & Identity Management

Das SAP Identity Management (IdM) dient der Verwaltung von Benutzern und ihren Berechtigungen. Da ohne automatisierte Anwendungen ein hohes Fehlerrisiko mit Gefahr für die IT-Sicherheit besteht, ist IdM von zentraler Bedeutung für die Cybersecurity.

SAP Enterprise Threat Detection

Mit der SAP Enterprise Threat Detection wird ein weiteres Monitoring-Tool für die Security angeboten. Das Ziel ist eine Überwachung in Echtzeit, mit der die Framework Aufgaben „Detect“ und „Respond“ abgedeckt werden. SAP ETD arbeitet als „Alarmanlage für das SAP-System“ und Sie behalten immer eine aktuelle Security-Übersicht und erhöhen dadurch Ihre Betriebssicherheit. Neben Reportings wird außerdem eine datenschutz-konforme Protokollierung vorgenommen.

Compliance-Lösungen

UI data protection masking & logging

Mit dem UI Masking und UI Logging wird der Datenschutz von relevanten SAP-Produkten erhöht. Die Tools lösen damit aufwendige Eigenentwicklungen ab. Sowohl der Bereich „Protect“, „Detect“ als auch „Respond“ werden damit versorgt.

Access Manager

Der Identity und Access Manager (IAM) der SAP ergänzt das Identity Management durch Access Management. Hier kommen die Umsetzung der GRC-Richtlinien, die Verhinderung unberechtigter Zugriffe sowie die Identifikation und Vermeidung von Funktionstrennungskonflikten hinzu. Der Access Manager ist dabei speziell für On-Premise, Cloud und hybride Landschaften gedacht.

Service & Support

Managed Services sind sinnvoll für Unternehmen, die mehr als eine punktuelle Dienstleistung erwarten. Bei Managed Services können wiederkehrende Aufgaben dauerhaft ausgelagert werden. Dadurch entsteht eine enge Zusammenarbeit mit dem Service, der das Unternehmen im entsprechenden Bereich entlastet.

Der mindsquare Service

Dieser Beitrag zeigte, dass es viele Lösungen innerhalb der SAP Security gibt. Der mindsquare Service stellt IT-Spezialisten mit dem Knowhow zusammen, das Ihr Unternehmen benötigt, um hier kompetente Entscheidungen zu treffen und Projekte erfolgreich umzusetzen.

Wir können Sie jederzeit beim Thema SAP Sicherheit unterstützen. Wenn Sie Fragen oder Beratungsbedarf dazu haben, schreiben Sie uns gerne eine Mail an info@rz10.de.