SAP Enterprise Threat Detection: Alarmanlage für das SAP – Martin Müller (SAP)

Autor: Tobias Harmes | 22. Juli 2019

SAP Enterprise Threat Detection identifiziert Bedrohungen und alarmiert, wenn es zu einem Angriff auf das SAP System kommt. Wieso ein solches Tool wichtig ist und welche Funktionen es mitbringt, erklärt Martin Müller, Presales Senior Expert Security bei der SAP, im Gespräch mit Tobias Harmes.

… als Podcast

Für unterwegs – den Podcast abonnieren: https://rz10.de/podcast

… auf YouTube

YOUTUBE-CHANNEL abonnieren: https://www.youtube.com/c/Rz10De_ms

Feedback? harmes@rz10.de

Was ist SAP Enterprise Threat Detection?

SAP Enterprise Threat Detection (ETD) ist eine Security-Lösung, welche speziell auf die Angriffserkennung in Echtzeit spezialisiert ist. Das SAP System wird dabei durchgehend überwacht und alarmiert bei einem Angriff auf das System.

SAP ETD lässt sich als SIEM-Tool (Security Information and Event Management) klassifizieren. SIEM ermöglicht die Analyse von Netzwerk- und Sicherheitskomponenten und kann Logs von Betriebssystemen, Datenbanken und Anwendungen erstellen. SAP ETD ist auf SAP Systeme spezialisiert und kann ergänzend zu einem SIEM-Tool eingesetzt werden. In kleineren Umgebungen in denen überwiegend nur mit SAP Anwendungen gearbeitet wird, kann die Enterprise Threat Detection auch als alleiniges SIEM genutzt werden.

Enterprise Threat Detection (SAP ETD) ist eine Security-Lösung von SAP mit Fokus auf SAP. Nutzen Sie unsere Expertise für eine Komplett-Lösung.

Wieso brauche ich SAP ETD?

Security in der IT-Landschaft eines Unternehmens wurde lange Zeit als etwas gesehen, was “so nebenbei gemacht wurde”. Hat man über die Implementierung von sicherheitsrelevanten Tools nachgedacht, spielte ein schnelles Return-on-Investment und Total Cost of Ownership eine große Rolle. Anwendungen wie SAP Access Control, SAP IdM oder SAP Single Sign-On erleichtern dem Anwender im Arbeitsalltag einiges. Doch auch diese Tools wurden immer mit ihrer Wirtschaftlichkeit begründet. Die genannten Tools haben sich mittlerweile bewährt, setzen den Fokus aber auf die Prävention von Sicherheitskonflikten.

Martin Müller vergleicht das SAP System mit einem Haus. Obwohl man das Haus mit einem guten Schloss (GRC-Anwendungen oder IAM) zwar absichern kann, kommt ein Einbrecher dennoch rein, wenn er nur Schwachstellen findet. Das SAP ETD fungiert dabei als eine Art Alarmanlage. Passiert trotz aller Vorkehrungen dennoch etwas, erfolgt eine Alarmierung, es kann schnell agiert und anschließend vorbeugend gehandelt werden.

Es gibt vielfältige praktische Angriffe, die IAM-Tools beispielsweise nicht erkennen können. Martin Müller berichtet von Fällen, in denen es Angriffe auf SAP Systeme aufgrund von nicht eingespielten Security Notes gibt. Außerdem gibt es auch interne Angriffe. Es gibt Fälle von Mitarbeitern, die sich mit unterschiedlichen Berechtigungen zusammentun und Überweisungen tätigen. Nur mit ihren eigenen Berechtigungen wäre das nicht möglich gewesen. Gegen solche Vorfälle kann auch eine sorgfältige Funktionstrennung nichts ausrichten.

Strategieworkshop SAP Berechtigungen

SAP ETD in der Praxis

SAP vs. Non-SAP-Anwendungen

SAP selbst hat ETD für SAP Systeme entwickelt. Auf Infrastrukturebene und Netzwerkebene gibt es Möglichkeiten um Anwendungen zu bedienen, die Non-SAP sind. Der Content, der mitgeliefert wird, setzt den Fokus jedoch auf SAP. Entstehen neue Angriffsarten, ändert SAP die Patterns, um auf Bedrohungen zu reagieren. Solche Updates und Informationen erhalten die Kunden dann per Download und können direkt auf Schwachstellen reagieren.

Projektumfang eines SAP-ETD-Projektes

Martin berichtet, dass es immer mehr Kunden gibt, die Alarm-Tools wie ETD nutzen, um die “Kronjuwelen” des Unternehmens zu schützen. In diesen Fällen wird mitunter nur mit etwa zehn Patterns gearbeitet, die vom SAP Basis Admin betreut werden. Der Umfang eines ETD Projektes hängt demnach sehr davon ab, wie viele Systeme angeschlossen sind und welche Patterns genutzt werden. SAP ETD kann vom Unternehmen selbst betrieben oder als Managed Service genutzt werden. Außerdem sind verschiedene Betriebsarten (reaktiv, 8/5 oder 24/7) möglich.

Hat man sich für das SAP ETD entschieden, läuft der Implementierungsprozess oftmals so ab: Ein Berater kommt ins Unternehmen und führt mit den Verantwortlichen einen Workshop durch. Dabei wird gemeinsam evaluiert, welche Daten – die Kronjuwelen – im Unternehmen besonders schützenswert sind und geht anschließend die Patterns durch und sucht die passenden Patterns aus.

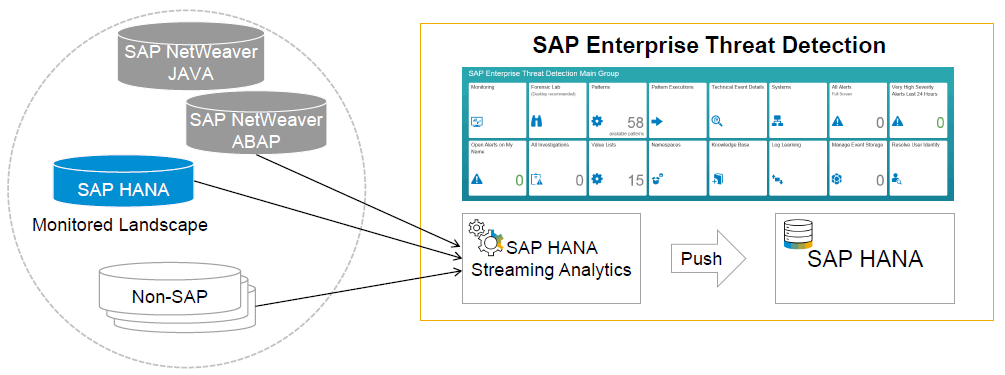

Architektur von SAP Enterprise Threat Detection

Die Systeme stellen Logdaten und Kontextinformationen zur Verfügung. Dabei wird auf Basis von SAP HANA in Echtzeit ausgewertet. Wichtig zu erwähnen ist, dass eine HANA Datenbank ein Muss ist, da die enstehende Datenmenge durchaus sehr hoch sein könnten.

SAP ETD jetzt auch als Testversion

Auf der SAP Cloud Appliance Library (CAL) ist ETD in der Version 1.7 als Testversion verfügbar. In der CAL kann man sich anmelden, die Testversion runterladen und mit der ETD experimentieren.

Weitere Informationen

SAP ETD: https://rz10.de/sap-grc/sap-enterprise-threat-detection/

SAP ETD als Testversion: https://rz10.de/sap-berechtigungen/sap-enterprise-threat-detection-als-testversion-verfuegbar/

Security Community Seite ETD: https://www.sap.com/community/topics/enterprise-threat-detection.html

SAP Alarm System: https://blogs.sap.com/2019/05/06/sap-alarm-system-avoid-data-breaches-with-sap-enterprise-threat-detection/

2 Kommentare zu "SAP Enterprise Threat Detection: Alarmanlage für das SAP – Martin Müller (SAP)"

Hallo Tobias,

Vielen Dank für diesen Beitrag.

Was kostet die SAP ETD ?

Vielen Dank

Hi, Preise hängen von verschiedenen Faktoren ab (z.B. Unternehmensgröße, aktuelle Verträge, etc.). Am Besten hier auf euren SAP Vertriebsansprechpartner zugehen.

Viele Grüße

Tobias