Einführungsmanagement GRC Access Control 10.0 im neuen DSAG-Leitfaden

Autor: Tobias Harmes | 10. Juni 2015

Der alte DSAG Best-Practice-Leitfaden zu GRC Access Control 5.3 wurde wegen der Neuerungen bei SAP GRC Access Control 10.0 umfangreich überarbeitet. Im Leitfaden wird insbesondere auf die Möglichkeiten der Einführung von SAP GRC Access Control 10.0 innerhalb der Unternehmensorganisation und das hierfür erforderliche Projektmanagement eingegangen. Der DSAG Leitfaden zu GRC Access Control 10.0 ist mehr als 100 Seiten lang. Hier ist es zunächst nicht immer sinnvoll den kompletten Leitfaden zu lesen. Meine Absicht mit diesem Blogbeitrag ist es, Ihnen einen kurzen Überblick über den Leitfaden zu geben, damit Sie besser entscheiden können ob dieser für Sie interessant ist. Eins vorweg: Wenn in Ihrem Unternehmen aktuell die Einführung des SAP GRC Access Control 10.0 auf dem Plan steht ist dieser Blogbeitrag genau das Richtige für Sie.

SAP GRC Landschaft

Im Folgenden sehen Sie die Landschaft der SAP GRC Suite, die die Standardsoftwarelösungen für Governance, Risk Management und Compliance (GRC) bündeln.

Die GRC-Suite umfasst folgende Applikationen:

- SAP Access Control

- SAP Access Approver Mobile App

- SAP Global Trade Services

- SAP Process Control

- Mobile App SAP GRC Policy Survey

- SAP Risk Management

- SAP Environment, Health & Safety Management

- SAP Sustainability Performance Management

Die SAP GRC Suite ermöglicht die Kontrolle des Berechtigungswesens von SAP-Anwendungen und Lösungen von Fremdanbietern. Mit Hilfe der Suite werden unerlaubte Zugriffe verhindert, kritische Funktionen getrennt und gesetzliche Vorgaben automatisch geprüft.

Was erwartet mich im neuen Leitfaden?

Der Leitfaden zu GRC Access Control 10.0 zeigt die neuen Kernelemente auf und erklärt diese ausführlich.

- Access Risk Analysis (ARA)

- Emergency Access Management (EAM)

- Access Request Management (ARM)

- Business Role Management (BRM)

Weiterhin wird auf das regulatorische Umfeld im Bereich GRC ausführlich eingegangen. Hier werden u.a. auf die Gesetze zur Kontrolle und Transparenz im Unternehmen (KonTraG), das Bundesdatenschutzgesetz (BDSG), Bilanzrechtsmodernisierunggsgesetz (BilMoG), Basel II/III, Sarbanes-Oxley Act (SOX) und Normen wie z.B. ISO 27002, ISO 27005, ISO 27001 eingegangen.

Nachfolgend werden auf die Rahmenbedingungen für ein erfolgreiches GRC-Projekt eingegangen. In erster Linie geht es hier um die Motivation zum Einsatz von SAP GRC Access Control und Erfolgsfaktoren.

Im Anschluss wird ein funktionaler und technologischer Vergleich von SAP GRC Access Control 5.3 mit SAP GRC Access Control 10.0 durchgeführt.

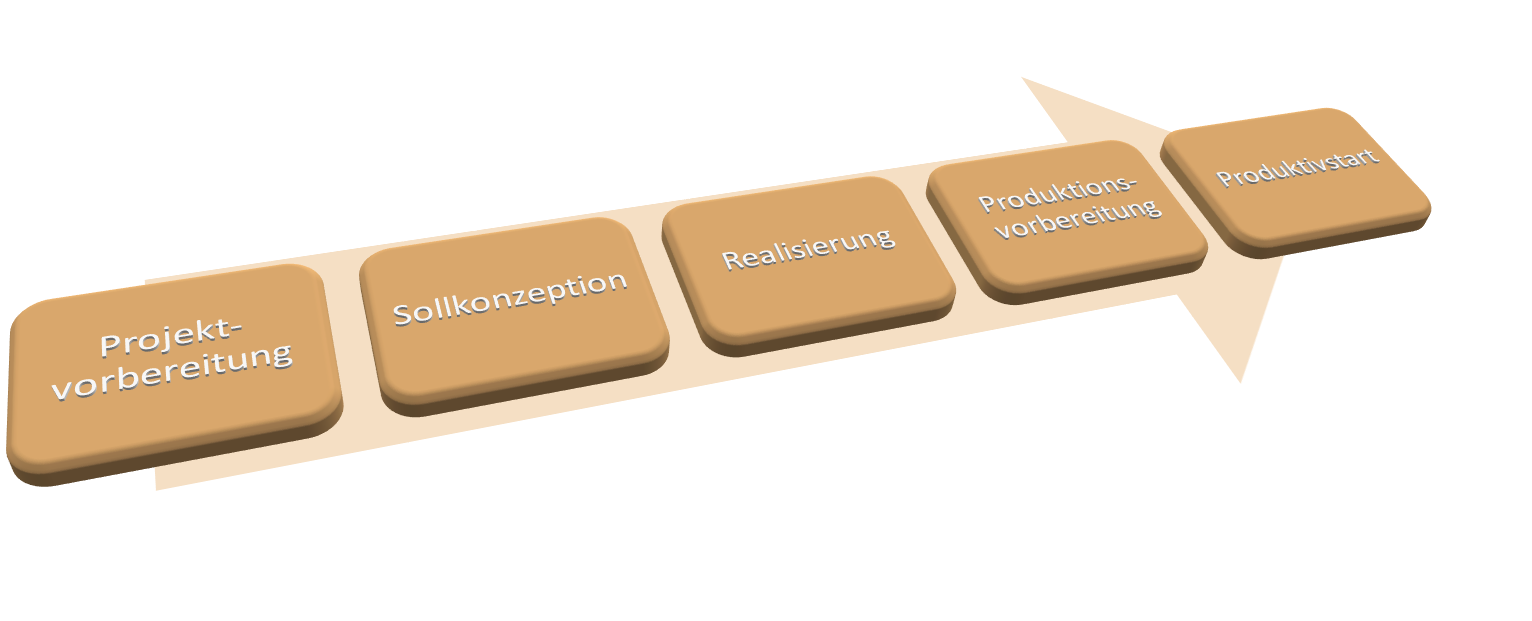

Der größte Part des Leitfadens handelt vom Einführungsmanagement (Rollout inkl. Usertraining). Hier werden die unterschiedlichen Projektphasen näher beleuchtet:

Projektvorbereitung („Strategie & Planung“)

- Neben dem risikobasierten Berechtigungsmanagement, das sich darum kümmert Berechtigungen nach dem “Need to know” Prinzip zu verteilen (ISO 27001 / ISO 27002), wird weiterhin erläutert, wie man Verantwortungsbereiche durch Einsetzen spezieller Verantwortlicher abgrenzen kann. Auf die Change Management Policy + Riskopolicy und das Reporting / Monitoring wird anschließend ebenfalls eingegangen. Im Rahmen der Change Management Policy und der Riskopolicy wird die Vergabe unterschiedlicher Risikostufen und die genaue Prozessdefinition erklärt. Im Abschnitt des Reporting / Monitoring werden die wichtigsten Vorteile der SAP GRC Access Control 10.0 gegenüber traditionellen SAP-Tools (PFCG, SU01) veranschaulicht.

Sie möchten gerne Umsteigen auf SAP GRC 12 Access Control Firefighter? Profitieren Sie von unsere langjährigen Projekterfahrung und Expertise.

Sollkonzeption („Business Blueprint und Design“)

- In der Phase der Sollkonzeption (Business-Blueprint-Phase) werden die aufgestellten Konzepte im Detail festgelegt. Es werden die folgenden Hauptarbeitspakete näher beachtet:

- Es werden verschiedene Fragestellungen des organisatorisch/technischen Betrieb beantwortet.

Werden ein oder mehrere Produktivsysteme benötigt?

Werden mehrere Mandanten benötigt? - Danach wird die Architektur & Technologie festgelegt. Hierzu wird ein detaillierter Blueprint angefertigt, notwendige Batchprozesse designt und Installations-, Konfigurations- und Betriebsmanuals erstellt.

- Es werden verschiedene Fragestellungen des organisatorisch/technischen Betrieb beantwortet.

- Die Phase der Sollkonzeption befasst sich weiterhin mit dem unternehmensweiten Rollenkonzept. Hierzu wird erklärt wie der Sollprozess zur Änderung von Rollen definiert werden muss. Weiterhin wird die Funktion des Business Role Managements auf Mehrwerte von administrativen Prozessen geprüft. Danach werden Beispiele zum Design eines neuen Rollenkonzepts der Komponente “Unternehmensweites Rollenmanagement (BRM)” gegeben.

- Weiter geht es mit dem gesetzeskonformen Benutzermanagement (User Lifecycle Management). Hier werden die wichtigsten Änderungsprozesse der Fachbereiche zusammen mit dem Compliance Management festgelegt. Im Zuge dessen wird ein optimaler Benutzer-Management-Workflow zur Beantragung von Rollen und Berechtigungen entworfen.

- Die Definition von Notfallzugriffen (Emergency Access Management EAM) stellt Sie zuerst vor die Frage: Rollenbasiert oder User-ID-basiert? Es wird angemerkt, dass der Einsatz der ID-basierten Variante wesentlich häufiger ist.

Anschließend wird erklärt, wie man höherberechtigte User (sogenannte Notfallbenutzer) anzulegen hat. - Während der Testvorbereitung für alle Komponenten wird sichergestellt, dass die Qualität der einzuführenden Software gewährleistet ist. Hierzu werden genaue Beispiele für die SAP GRC Access Control 10.0 vorgestellt.

- Zu guter Letzt wird das Testskript definiert. Hier wird eine Datei, die die Funktionalität mit gegebenen Eingabeparametern zu erwartenden Ausgabeparametern testet, festgelegt.

Realisierung („Implementierung“)

- Hier werden die detaillierten Konzepte und Designs implementiert.

- Im Bereich der Architektur & Technologie werden nun die technischen Designs in die Systemlandschaft installiert und die Systeme (Entwicklung, Qualität, Produktiv) miteinander verbunden.

- Während der Phase der Risikoanalyse und Bereinigung wird das Rollenkonzept für SAP GRC Access Contol 10.0 eingeführt.

- Zur Implementierung des Sollprozesses im Business Role Management bietet der Leitfaden eine detaillierte Schritt für Schritt Anleitung.

- Anschließend werden die Notfallzugriffe implementiert.

- Es folgt die Testdurchführung. Hier beschreibt der Leitfaden ausführlich welche Fehlerkategorien sich hierzu anbieten und was zu tun ist, falls Fehler auftreten.

- Abgeschlossen wird die Phase der Realisierung mit Fachbereichs-Trainings. Der DSAG Leitfaden schlägt hierzu Schulungen für unterschiedliche Nutzergruppen vor.

- Trainingsdurchführung für Administratoren

- Trainingsdurchführung für Schlüsselbenutzer

- Trainingsdurchführung für Endanwender

- Training sonstiger Zielgruppen

Produktionsvorbereitung („Rollout“)

- Während des Rollouts wird mit einem User-Acceptance-Test gestartet. Bei positivem Ausfall des Tests kann dann mit dem weiteren Rollout fortgefahren werden.

- Der Leitfaden skizziert hier die Vor- und Nachteile eines “sukzessiven Rollouts” bzw. eines “Big Bang”.

(„Support“)

- Hier wird kurz beschrieben welche Fehlersituationen während des Produktivstarts und während des Supports auftreten können und wie darauf reagiert werden kann.

Ein weiterer interessanter Punkt ist der Praxisbericht der ThyssenKrupp AG. Hier finden Sie hilfreiche Tipps aus der Praxis.

Ich hoffe ich konnte Ihnen mit diesem Beitrag den Inhalt des DSAG Leitfadens näher bringen.

Bei weiteren Fragen stehe ich Ihnen gerne zur Verfügung.

Hier können Sie den DSAG Leitfaden zu SAP GRC Access Control 10.0 herunterladen.

Welche Erfahrungen haben Sie mit dem GRC Access Control 10.0 gemacht?