S/4HANA Suche ist zu offen | SAP Security Patchday Mai 2026

Autor: Tobias Harmes | 15. Mai 2026

Der SAP Security Patchday im Mai war am 12.05.2026. Wie jeden zweiten Dienstag im Monat gibt es am SAP Patchday aktuelle SAP Security Notes. Dieses Mal sind es 15 neue Security-Hinweise. Mit dabei: Normale Benutzer können mit SQL-Injections einer S/4HANA-Datenbank zu Leibe rücken.

Der Mai 2026 hat zwei Hinweise mit der Einstufung „CRITICAL“ (auch als „Hot News“ bekannt) für Sicherheitslücken mit einem Risiko-Score CVSS >9.0. Auf der Support-Seite von SAP kann man die aktuellen Security Patch Day Details finden.

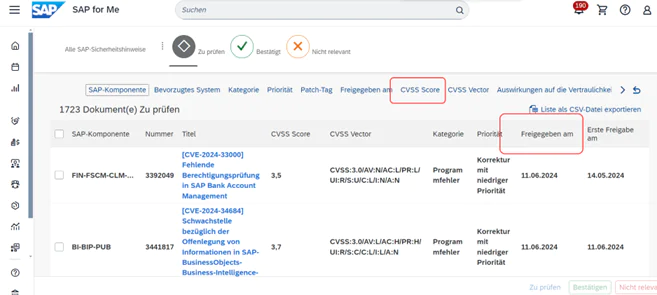

Hier ist ein anderer einfacher Weg zu den aktuellen Security Notes vom Patchday:

- https://me.sap.com/securitynotes aufrufen (S-User erforderlich)

- Optional: den CVSS-Score auf 8-10 einstellen, je nach Schutzbedarf

- Spalte „Freigegeben am“ finden und dort alle Einträge seit dem letzten Patchday studieren – die Filterung auf den aktuellen Monat lässt leider Updates aus, die zwischen den Patchdays veröffentlicht worden sind.

SQL Injection in SAP S/4HANA: Suche mit Datenbank-Durchgriff

Der Hinweis 3724838 – [CVE-2026-34260] SQL injection vulnerability in SAP S/4HANA betrifft die Enterprise Search for ABAP. Die Anwendung übernimmt benutzergesteuerte Eingaben in SQL-Abfragen und reicht sie ohne ausreichende Validierung bzw. Bereinigung an die Datenbank weiter. Ein authentifizierter Angreifer mit geringen Berechtigungen kann dadurch manipulierte SQL-Statements einschleusen, sensible Datenbankinformationen auslesen und im schlimmsten Fall die Datenbank zum Absturz bringen.

SAP bewertet die Lücke mit CVSS 9.6/10 (Critical). Einen Workaround gibt es nicht. Abhilfe schaffen nur die im Hinweis genannten Support Packages, Patches bzw. Korrekturanleitungen. Details: https://me.sap.com/notes/3724838/E

SAP Commerce Cloud: Konfigurations-Upload ohne saubere Authentifizierung

Der Hinweis 3733064 – [CVE-2026-34263] Missing authentication check in SAP Commerce Cloud configuration ist für Commerce-Landschaften unangenehm, weil hier eine fehlerhafte Spring-Security-Konfiguration den Zugriff auf sensible Funktionalität erlaubt. Laut SAP kann ein nicht authentifizierter Benutzer einen bösartigen Konfigurations-Upload und Code Injection auslösen.

SAP bewertet das mit CVSS 9.6/10 (Critical). Die Korrektur besteht darin, die Konfigurations-Upload-Funktionalität standardmäßig zu deaktivieren. Einen Workaround gibt es nicht. Details: https://me.sap.com/notes/3733064/E

SAP Forecasting & Replenishment: OS Commands für Admins mit Nebenwirkung

Weiter geht es mit Hinweis 3732471 – [CVE-2026-34259] OS Command Injection Vulnerability in SAP Forecasting & Replenishment. Hier können authentifizierte Angreifer mit administrativen Berechtigungen über eine nicht remote-fähige Funktion Betriebssystembefehle ausführen. Die Ursache liegt in OS-Kommandos, die über Funktionsbaustein-Parameter und Eingaben aus einer vorgelagerten Komponente verarbeitet werden. Bei erfolgreicher Ausnutzung kann ein Angreifer Systemdaten lesen oder verändern oder das System herunterfahren.

SAP bewertet die Auswirkung auf Vertraulichkeit, Integrität und Verfügbarkeit jeweils als hoch, der Score liegt bei CVSS 8.2/10 (High). Die Korrektur ergänzt Berechtigungsprüfungen und eine Prüfung der OS-Kommandos. Ein Workaround ist nicht verfügbar. Details: https://me.sap.com/notes/3732471/E

Unterlagen und Links

Das war es schon. Wie immer schaue ich hier nur auf das, was die Schwelle von CVSS-Score 8.0 überschreitet. Bitte schaut selbst nach, ob für eure Systemumgebung und eurem Schutzbedarf nicht vielleicht doch etwas dabei ist.

- Alle Hinweise aus diesem Patchday: SAP Security Patch Day – May 2026

- AK Security & Vulnerability Management AK

- Online-Session: “Diskussion zu ausgewählten SAP Security Notes” ab dem 21.05.2025

- Security Notes Webinar Folien auf sap.com (werden zeitverzögert bereitgestellt unter „Security Patch Day“)

- Benutzer können SAP BW manipulieren | SAP Security Patchday April 2026

Demnächst…

20.05.2026 | Live-Webinar „NIS-2, DORA, CRA & Co.: Anforderungen in IT und SAP technisch umsetzen“

NIS-2, DORA, CRA und weitere Regulierungen bringen unterschiedliche Namen, aber oft sehr ähnliche technische Anforderungen mit. Im Webinar zeigen wir, wie sich diese Vorgaben sinnvoll zusammenführen und mit praxistauglichen Maßnahmen wie MFA, Identity Access Management und Verschlüsselung umsetzen lassen. Dafür stellt unser Partner Pointsharp passende Tools für die technische Umsetzung vor, ergänzt um Praxisbeispiele, auch mit Blick auf SAP.

Mehr Information und Anmeldung