Java Portal und ein wenig Log4j l | SAP Security Patchday März 2026

Autor: Tobias Harmes | 11. März 2026

Der SAP Security Patchday im März war am 10.03.2026. Wie jeden zweiten Dienstag im Monat gibt es am SAP Patchday aktuelle SAP Security Notes. Diesmal sind es 15 neue Security-Hinweise, keine Updates. SAP Quotation Management Insurance hat eine Log4j-Schwachstelle und das Enterprise Portal lässt sich durch Uploads austricksen.

Der März 2026 hat zwei Hinweise mit der Einstufung „CRITICAL“ (auch als „Hot News“ bekannt) für Sicherheitslücken mit einem Risiko-Score CVSS >9.0. Auf der Support-Seite von SAP kann man die aktuellen Security Patch Day Details finden.

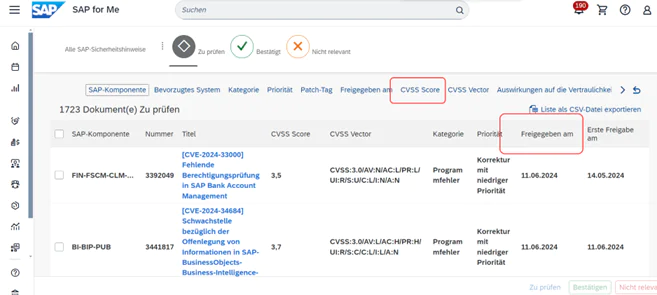

Hier ist ein anderer einfacher Weg zu den aktuellen Security Notes vom Patchday:

- https://me.sap.com/securitynotes aufrufen (S-User erforderlich)

- Optional: den CVSS-Score auf 8-10 einstellen, je nach Schutzbedarf

- Spalte „Freigegeben am“ finden und dort alle Einträge seit dem letzten Patchday studieren – die Filterung auf den aktuellen Monat lässt leider Updates aus, die zwischen den Patchdays veröffentlicht worden sind.

Code Injection in SAP Quotation Management Insurance App

Log4j ist in der Vergangenheit wegen der Log4Shell-Lücke von 2021 berühmt geworden. Eine weitere Lücke in der OpenSource-Bibliothek ist jetzt im SAP Quotation Management erkannt worden. Ursache ist eine veraltete Apache Log4j 1.2.17-Bibliothek, über die ein Angreifer remote beliebigen Code auf dem Server ausführen kann. SAP bewertet die Lücke mit CVSS 9,8/10 (Critical).

Zur Behebung müssen die im Hinweis genannten manuellen Korrekturen bzw. Support Packages eingespielt werden. Als temporären Workaround nennt SAP das Entfernen der Datei log4j-1.2.17.jar, betont aber ausdrücklich, dass dies keine dauerhafte Lösung ersetzt.

Details und Infos im Hinweis: 3698553 – [CVE-2019-17571] Code Injection vulnerability in SAP Quotation Management Insurance application (FS-QUO)

Unsichere Uploads in SAP NetWeaver Enterprise Portal Administration

Hier kann ein privilegierter Benutzer manipulierte Inhalte hochladen, die bei der Deserialisierung zu schwerwiegenden Auswirkungen auf das Host-System führen können. SAP stuft die Schwachstelle mit CVSS 9,1/10 (Critical) ein.

SAP hat die Deserialisierungslogik nach eigener Aussage so angepasst, dass eingehende Daten vor der Verarbeitung validiert werden. Zur Absicherung sollen die im Hinweis genannten Support Packages und Patches umgesetzt werden. Ein Workaround ist nicht verfügbar.

Details und Infos zum Hinweis: 3714585 – [CVE-2026-27685] Insecure Deserialization in SAP NetWeaver Enterprise Portal Administration

Unterlagen und Links

Das war es schon. Wie immer schaue ich hier nur auf das, was die Schwelle von CVSS-Score 8.0 überschreitet. Bitte schaut selbst nach, ob für eure Systemumgebung und eurem Schutzbedarf nicht vielleicht doch etwas dabei ist.

- Alle Hinweise aus diesem Patchday: SAP Security Patch Day – March 2026

- AK Security & Vulnerability Management AK

- Online-Session: “Diskussion zu ausgewählten SAP Security Notes” ab dem 19.03.2025

- Security Notes Webinar Folien auf sap.com (werden zeitverzögert bereitgestellt unter „Security Patch Day“)

- S/4HANA, CRM und ABAP | SAP Security Patchday Februar 2026

Demnächst…

14.04.2026 | Live-Webinar „SAP Security Monitoring: Kontrolle gewinnen – pragmatisch umgesetzt“

In diesem Webinar zeigen wir, wie SAP Security Monitoring pragmatisch aufgebaut wird: von der Integration in bestehende SOC-/SIEM-Strukturen bis hin zum Monitoring-Start ohne vorhandenes SOC. Anhand echter Kundenbeispiele geben wir Einblick in typische Projektpläne, die technische Anbindung, relevante Use Cases und Lessons Learned.

Mehr Informationen und Anmeldung

29.04.2026 | Live-Webinar „Nach S/4HANA Go-Live: Berechtigungskonzept in S/4HANA & Fiori überarbeiten“

Nach dem S/4HANA Go-Live tauchen sie oft erst richtig auf: kritische Berechtigungen, Audit-Findings und unerwartet hohe Lizenzkosten durch berechtigungsbasierte Lizensierung. In diesem Webinar zeigen wir anhand realer Kundenbeispiele, welche Probleme typischerweise entstehen, wie wir sie gelöst haben und welche 5 Maßnahmen Sie einsetzen können, um das zu vermeiden.

Mehr Informationen und Anmeldung

06.05.2026 | Expertenforum in Heidelberg „S/4HANA Security & Berechtigungen: sicher vor und nach dem Go-Live“

Viele S/4HANA-Projekte merken erst nach dem Go-Live, dass Rollen, Berechtigungen und Security-Settings nicht auditsicher sind und die ersten Findings schon vor der Tür stehen. Bei diesem Event zeigen wir praxisnah, wie Sie Berechtigungskonzepte sauber vorbereiten, den S/4HANA-Betrieb wirksam absichern und in den Masterclasses einen konkreten, umsetzbaren Plan plus Security-Check für Ihre S/4HANA-Umgebung mitnehmen. Nutzen Sie die Gelegenheit, sich mit Fachleuten auszutauschen und neue Impulse zu gewinnen.

Mehr Informationen und Anmeldung