Identity Fabric: Schlüssel zu sicherem und zukunftsfähigem Identity Management

Autor: Tobias Harmes | 10. November 2025

Die Verwaltung von Identitäten in komplexen IT-Infrastrukturen wird zunehmend zur Herausforderung. Die Identity Fabric bietet daher eine innovative Lösung, die Sicherheit, Flexibilität und Effizienz vereint. Sie ist ein Schlüssel für ein zukunftssicheres Identitäts- und Zugriffsmanagement.

Was ist eine Identity Fabric?

Die Identity Fabric ist ein moderner, plattformübergreifender Architekturansatz für Identity & Access Management (IAM). Im Gegensatz zu einheitlichen IAM-Systemen versteht sich die Identity Fabric nicht als einzelnes Produkt, sondern als flexibles Framework, das verschiedene IAM-Funktionen miteinander vernetzt. Dazu zählen u. a. Authentifizierung, Autorisierung, Provisioning, Identity Governance (IGA) und Monitoring – gebündelt in einem skalierbaren, kontextbasierten Gesamtsystem.

Das Ziel ist die sichere, durchgängige Verwaltung von Identitäten und Zugriffsrechten – unabhängig davon, ob Systeme On-Premises, in der Cloud oder hybrid betrieben werden.

Was macht die Identity Fabric konkret – und warum ist es wichtig?

In modernen Unternehmen existieren Identitäten in vielen Systemen parallel – z. B. in Microsoft 365, SAP, Salesforce, Active Directory oder Azure Entra ID. Ohne zentrale Steuerung entstehen Silos, Doppelrollen, Inkonsistenzen und Sicherheitsrisiken. Die Identity Fabric sorgt dafür, dass alle Identitätsinformationen zusammengeführt, zentral verwaltet und automatisiert kontrolliert werden. Im Einzelnen umfasst die Identity Fabric folgende Funktionen:

- Zentrale Verwaltung von Identitäten und Berechtigungen: Nutzer, Geräte, Anwendungen und Services werden über ihre gesamte Lebensdauer hinweg verwaltet – von der automatisierten Anlage über Rollenvergabe bis zur Löschung beim Offboarding.

- Systemübergreifende Integration: Ob Active Directory, Entra ID, Salesforce oder AWS – über APIs und Konnektoren verbindet die Identity Fabric unterschiedliche Plattformen und sorgt für einheitliche Zugriffskontrollen.

- Kontextbasierte Authentifizierung und Zugriffskontrolle: Der Zugriff erfolgt nicht mehr nur über Benutzername und Passwort, sondern auf Basis von Kontextinformationen – etwa Gerätetyp, Standort, Uhrzeit oder Risikobewertung.

- Automatisiertes Provisioning und Deprovisioning: Die Identity Fabric stellt sicher, dass neue Mitarbeiter automatisch die passenden Zugriffsrechte erhalten, und diese Rechte bei Rollenwechsel oder Austritt genauso automatisch wieder entzogen werden.

- Unterstützung von Zero Trust: In modernen Sicherheitsarchitekturen wird jeder Zugriff einzeln geprüft – unabhängig vom Netzwerk. Die Identity Fabric stellt dafür die zentrale Identitätsprüfung bereit.

- Auditierbarkeit und Compliance: Alle Identitäts- und Zugriffsvorgänge werden dokumentiert, was für die Einhaltung gesetzlicher Vorgaben wie DSGVO, NIS-2 oder ISO 27001 essenziell ist.

- Schutz privilegierter Konten: Mit Funktionen wie Just-in-Time-Zugriff oder Passwort-Vaulting schützt die Identity Fabric besonders sensible Zugänge – etwa von Admins oder Drittanbietern.

Ohne ein konsistentes Identitätsmanagement entstehen Sicherheitslücken, ineffiziente Prozesse und Compliance-Risiken. Die Identity Fabric ist daher ein sinnvoller Kernbestandteil moderner Security-Strategien.

Typische Herausforderungen bei der Einführung einer Identity Fabric

Eine der größten Hürden liegt in der Integration bestehender Systeme. Oft sind Identitätsquellen veraltet oder nicht kompatibel. Unterschiedliche Datenformate, proprietäre Schnittstellen und fehlende APIs machen die Anbindung zusätzlich schwer.

Dazu kommt die Definition von Rollen und Rechten. In großen Organisationen mit vielen Geschäftsbereichen ist das besonders komplex. Fehlt ein klares Konzept, entsteht schnell ein unübersichtliches Geflecht von Zugriffsrechten.

Auch die Organisation muss sich anpassen. Prozesse für On- und Offboarding, Genehmigungsabläufe und Verantwortlichkeiten brauchen klare Regeln und Abstimmungen. Gleichzeitig dürfen Unternehmen Sicherheits- und Compliance-Vorgaben wie DSGVO oder NIS-2 nicht aus den Augen verlieren.

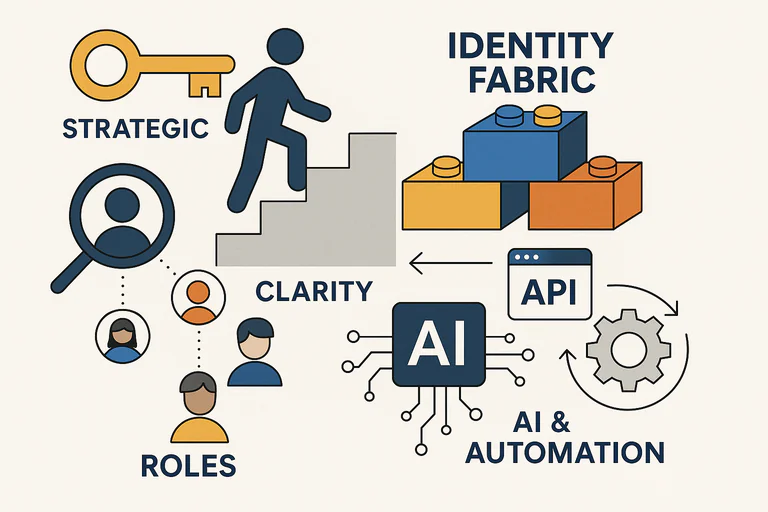

Lösungsansätze für eine erfolgreiche Umsetzung

Der Schlüssel zum Erfolg liegt in einem strategischen, schrittweisen Vorgehen. Dabei hilft ein modularer Aufbau der Identity Fabric. Unternehmen können zum Beispiel mit ausgewählten Systemen oder Benutzergruppen starten. Das führt zu schnellen Ergebnissen und erleichtert die Steuerung.

Ein zentral definiertes Rollenmodell, das gemeinsam mit Fachabteilungen entwickelt wird, bringt Klarheit und reduziert Risiken.

Technisch empfiehlt sich ein API-first-Ansatz, um zukünftige Integrationen flexibel und nachhaltig umzusetzen. Ebenso wichtig: die frühe Einbindung aller relevanten Stakeholder, um Akzeptanz zu schaffen und Silos zu vermeiden.

Die Identity Fabric entwickelt sich außerdem kontinuierlich weiter – KI und Automatisierung markieren die nächste Ausbaustufe dieser Architektur. Durch den Einsatz von KI könnte die Identity Fabric nicht nur effizienter, sondern auch proaktiver werden, was möglicherweise einen wichtigen Schritt in Richtung eines intelligenteren, risikobasierten Identitätsmanagements darstellt.

Fazit

Die Identity Fabric eignet sich als grundlegende Voraussetzung für sicheres, agiles und regelkonformes Identitätsmanagement. In einer Zeit, in der Identitäten zur bevorzugten Angriffsfläche geworden sind und IT-Umgebungen immer heterogener werden, bietet die Identity Fabric einen strategischen Vorteil. Sie verbindet klassisches IAM mit moderner Sicherheitsarchitektur, unterstützt Zero Trust, erfüllt gesetzliche Anforderungen und reduziert die operative Komplexität.

Wir zeigen in diesem Workshop, wie Sie die Benutzerverwaltung im SAP mit Best Practices hinsichtlich Prozesse und Automatisierung verbessern.