Notfallbenutzerkonzept in SAP – Funktionsweise und Vorgehen

Autor: Luca Cremer | 27. Februar 2018

Ein gut gepflegtes Nofallbenutzerkonzept ermöglicht die revisionssichere Vergabe von erweiterten Berechtigungen in Kombination mit der Sicherstellung des täglichen Betriebs in Ihrem Unternehmen. In diesem Artikel wird zuerst auf die grundlegende Problematik, welche ein Notfallbenutzerkonzept erforderlich macht, eingegangen. Anschließend wird kurz erklärt, wie ein solches Konzept generell funktioniert und wie wir dieses umsetzen.

Ein Notfallbenutzer wird im Normalfall verwendet, wenn vorübergehend Aufgaben außerhalb des ursprünglichen Tätigkeitsfeldes übernommen werden. Die verschiedenen Szenarien, wann ein solcher Nutzer zum Einsatz kommen kann und wie damit umzugehen ist, habe ich in diesem Blogbeitrag für Sie beschrieben.

Warum ist ein Notfallbenutzerkonzept wichtig?

Es gibt mehrere Szenarien, in welchen die Verwendung eines Notfallbenutzers mit erweiterten Rechten sinnvoll ist:

- In dringenden Fällen ist es häufig erforderlich, schnell Änderungen am System durchführen zu können welche außerhalb des eigentlichen Tätigkeitsfeldes des Benutzers liegen.

- Ein Key-User, welcher die notwendigen Berechtigungen besitzt, ist im Urlaub und benötigt eine Vertretung.

- Derselbe Benutzer ist kurzfristig erkrankt und seine Vertretung muss seine Aufgaben übernehmen, um den Betrieb sicher zu stellen.

Wir empfehlen die Entwicklung eines Konzepts zur kurzfristigen Vergabe der zusätzlichen Berechtigungen. So kann die Umsetzung der oben genannten Szenarien sichergestellt werden.

In dem Strategieworkshop SAP Berechtigungen entwickeln wir für Sie eine Strategie zur Optimierung der SAP Sicherheit und Reduzierung der Betriebsaufwände.

Wie funktioniert ein Notfallbenutzerkonzept?

Ein Notfallbenutzerkonzept in SAP funktioniert grundlegend über eine temporäre Vergabe von zusätzlichen Rechten an einen bestimmten User. Nachdem die Aufgaben erledigt worden sind, werden dem User die Rechte wieder entzogen. Die getätigten Aufgaben mit den erweiterten Berechtigungen werden protokolliert und können anschließend von einem Revisor ausgewertet werden.

Hier sind jedoch einige Faktoren zu beachten:

- Es sollte ein Prozess definiert werden, nach welchem die Vergabe von Sonderrechten erfolgt.

- Es muss festgelegt sein, welche User Sonderrechte erhalten können.

- Der Zeitraum, für welchen die User einen Notfallbenutzer beantragen können, sollte limitiert sein.

- Bestenfalls wird für die Zeit, in welcher ein Notfallbenutzer im Einsatz ist, ein gesondertes Protokoll über die getätigten Aktivitäten geschrieben, welches anschließend ausgewertet werden kann.

In dem nachfolgenden Kapitel möchte ich Ihnen gerne unsere Best-Practice Herangehensweise zur Umsetzung eines Notfallbenutzerkonzepts erklären.

Unsere Herangehensweise zur Verwendung von einem Notfallbenutzerkonzept

Wir haben gute Erfahrungen mit dem Einsatz der Xiting Authorizations Management Suite (XAMS) in diesem Bereich gemacht. Diese Suite besteht aus verschiedenen Modulen zur Erstellung von Rollenkonzepten, Verwalten von Berechtigungen inklusive eines Berechtigungskonzepts und ermöglicht zudem die Umsetzung von einem Notfallbenutzerkonzept.

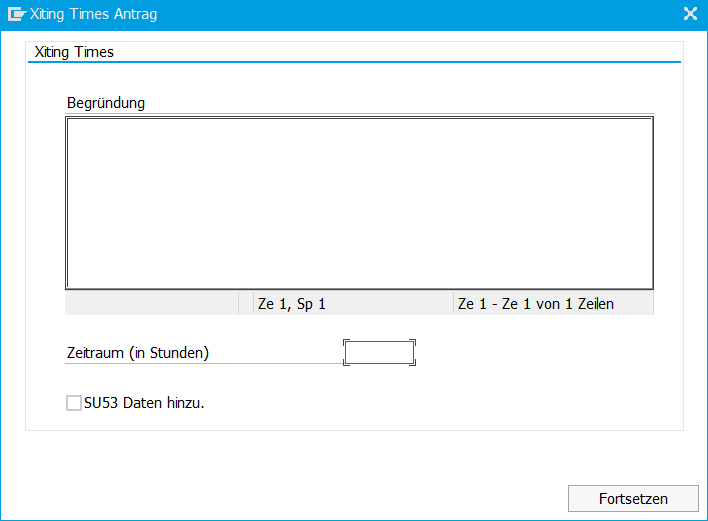

Die XAMS arbeitet hier mit einer zeitlich limitierten Zuweisung von Referenzbenutzern mit erweiterten Rechten um das Notfallbenutzerkonzept zu ermöglichen. Hierbei kann ein Self-Service Antrag mit einer Begründung und einer Zeitdauer für die Zuteilung von Sonderrechten erfolgen. Das Antragsfenster ist beispielhaft im folgenden Screenshot dargestellt:

Auswertung der Nutzung des Notfallbenutzerkonzepts

Sobald dieser Antrag angestoßen wurde, wird für den User ein neuer Modus geöffnet, in welchem er mit den erweiterten Rechten arbeiten kann. Zusätzlich, kann je nach Konfiguration ein hinterlegter Workflow als Genehmigungsprozess angestoßen werden, oder es werden vorher definierte Verantwortliche zur Überprüfung der Aktivitäten per Email benachrichtigt.

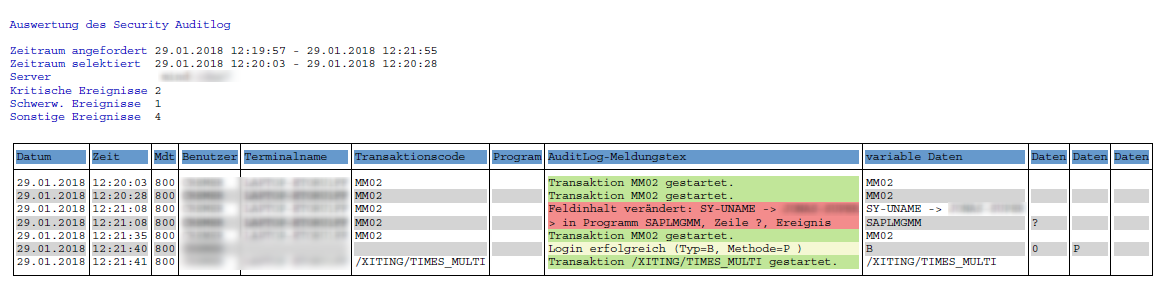

Sobald die Session mit dem Notfallbenutzer beendet wurde, erhalten die Verantwortlichen eine weitere Email mit den protokollierten Aktivitäten des Users mit den erweiterten Berechtigungen. Eines dieser Protokolle ist im nächsten Screenshot zu sehen:

Diese Protokolle können auch im System angeschaut werden. Hier bekommen Sie nach einer Selektion der User einen Überblick über alle gelaufenen Sessions. Es gibt zusätzlich die Möglichkeit getätigte Aktivitäten mit Sonderrechten nach einer entsprechenden Auswertung zu genehmigen. Hierdurch kann sich der Verantwortliche einen Überblick über die getätigten Aktivitäten mit dem Notfallbenutzer verschaffen.

Wenn Sie dieses Notfallbenutzerkonzept verwenden und die genannten Schritte befolgen können Sie folgende Punkte sicherstellen:

- Jeder User auf dem Produktivsystem behält seine ursprünglich notwendigen Rechte.

- Berechtigungen über das tägliche Aufgabenspektrum hinaus werden nur für limitierte Zeiträume und unter Kontrolle vergeben.

- Die Aktivitäten mit dem Notfallbenutzer werden revisionssicher protokolliert.

Haben Sie bereits ein Notfallbenutzerkonzept im Einsatz oder wollen gerne ein solches einführen? Ich freue mich, wenn Sie Ihre Erfahrungen mit mir teilen! Sie können mir gerne einen Kommentar hinterlassen oder mich per E-mail kontaktieren.

2 Kommentare zu "Notfallbenutzerkonzept in SAP – Funktionsweise und Vorgehen"

Guten Tag,

Eine Frage habe Ich zu den Entwicklungsusern:

wie haben 22 in der Tabelle devaccess im SAP-System und 12 registrierte auf dem SMP. Wie gleicht man dies ab?

Auf dem SMP (SSCR keys) kann Ich Einträge löschen, wie lösche Ich die Entwicklereinträge im SAP-System?

Vielen Dank

und freundliche Grüße

Andreas Mann

Hallo Herr Mann,

Um die Einträge in der Tabelle devaccess zu bearbeiten, können Sie die Bordmittel von SAP zum Bearbeiten von Tabellen nutzen. Eine dedizierte Funktion zum Abgleichen der Entwicklungsuser gibt es meines Wissens nicht.

Viele Grüße

Jonas Krüger

SAP Consultant RZ10.de