SAP Security Operations Center

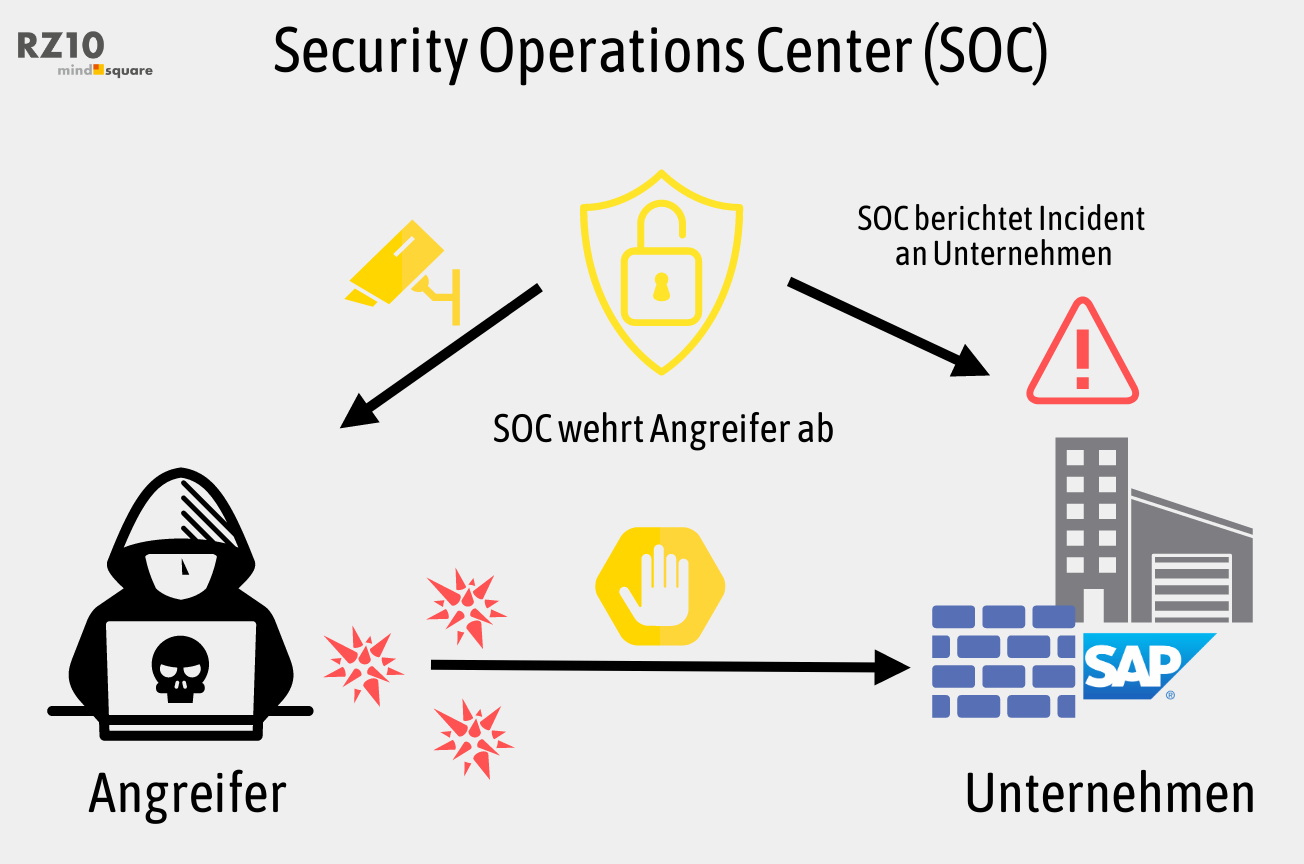

Mit einem Security Operations Center, abgekürzt SOC, können Unternehmen ihre gesamten Security-Aktivitäten in einer Art Kommandozentrale steuern und Cyberangriffe abwehren. Als Managed Service kann man das SOC auch an Dienstleister abgeben.

Ein spezialisiertes Team überwacht Ihre SAP-Landschaft kontinuierlich, bewertet Alarme, leitet Maßnahmen ein und liefert belastbare Reportings – damit SAP nicht zum blinden Fleck Ihrer IT-Security wird.

Eigenschaften

Ein Security Operations Center fungiert als zentrale Anlaufstelle für alle Security Incidents im Unternehmens. Es wird meist in einem separaten Raum eingerichtet, in dem Monitore den aktuellen Status anzeigen und Alarmierungen bei Unregelmäßigkeiten oder Angriffen auslösen. Mehrere Mitarbeiter arbeiten gleichzeitig im SOC, das sowohl die IT-Landschaft schützt, als auch physisch gesichert ist. Der Zugang wird durch strenge Eingangskontrollen geregelt, sodass nur autorisierte Teammitglieder Zutritt erhalten.

Das SOC vereint drei wesentliche „Disziplinen“: Mitarbeiter, Prozesse und Technologien. Die Mitarbeiter sind IT-Sicherheitsexperten, die Tickets und Alarmierungen bearbeiten. Die Prozesse sind so optimiert, dass Incidents schnell und nachvollziehbar gelöst werden. KPIs helfen, die Zusammenarbeit zwischen den Disziplinen zu messen und zu verbessern. Ein entscheidender Faktor ist: Wie schnell kann ein Angriff erkannt und behoben werden?

Anhand von Reportings wird die Geschäftsführung regelmäßig über die IT-Sicherheit informiert.

Wichtige Funktionen eines SOC

Im Security Operations Center laufen mehrere Maßnahmen auf den Dashboards zusammen. Die Systeme werden aktiv überwacht, und die Sicherheitslage ständig analysiert. Bei Incidents oder Schwachstellen müssen diese sofort behoben und gemeldet werden. Algorithmen erkennen Unregelmäßigkeiten, wie bei erhöhten Zugriffszahlen auf die Website – etwa nach einem Produktlaunch. Fehlen solche erwartbaren Ausnahmen, wird eine mögliche Bedrohung identifiziert und der Alarm ausgelöst. Bei Angriffen erfolgt nicht nur die Alarmierung, sondern auch die automatische Abwehr der Angriffe.

Die Unternehmens-IT muss auf physikalischer Seite, etwa durch die Firewall, vor direkten Attacken auf das Firmennetzwerk geschützt werden. Sicherheitsmaßnahmen auf der Applikationsebene gewährleisten die Autorisierung und Authentifizierung der Anwender. Zusätzlich werden Virenscanner eingesetzt, die vor schädlicher Software warnen.

Welche Tools sind möglich?

Grundsätzlich können alle Tools im Bereich Security, Identity- und Access Management oder auch SIEM im SOC überwacht werden. Diese können auch Non-SAP sein.

So eignen sich beispielsweise SAP ETD, SAP Early Watch Alert oder der SAP Solution Manager besonders, um sie zum Dashboard des SOC hinzuzufügen.

Vorteile

Ein optimal angepasstes SOC erkennt und behebt Security Incidents proaktiv, bevor größere Schäden entstehen. Es lässt sich flexibel erweitern, sodass die Skalierbarkeit hoch bleibt.

Das gebündelte Security-Know-how im SOC bietet der Geschäftsführung konkrete Ansprechpartner, die regelmäßige Reportings liefern. Auffälligkeiten und Probleme können in die Geschäftsplanung integriert werden, um konkrete Strategien zu entwickeln. Die Etablierung eines eigenen Teams hebt den Stellenwert der IT-Security, was angesichts steigender Cyberangriffe einen positiven Einfluss hat.

Auch Auditoren profitieren vom SOC. Durch die hohe Transparenz und Protokollierung sicherheitsrelevanter Ereignisse können notwendige Daten einfach bereitgestellt werden. Auditoren haben direkte Ansprechpartner und erfüllen gesetzliche Vorgaben effizienter.

Herausforderungen

Die Angriffsarten auf die IT eines Unternehmens sind vielseitig. Häufig werden Daten gestohlen, aber auch gefährliche Codes injiziert, die die IT nachhaltig schädigen. Vielen Unternehmen fehlt das Know-how, um die komplexe IT-Landschaft zu steuern und Sicherheitsprobleme zu erkennen sowie richtig zu behandeln. Auch im Bereich der SAP-Systeme fehlt oft das nötige Wissen, besonders wenn Mitarbeiter nicht regelmäßig mit SAP arbeiten.Die Unterscheidung zwischen echten Vorfällen und kleinen Problemen wie falschen Passworteingaben ist oft schwierig. Um Meldungen korrekt zu bearbeiten, müssen die Mitarbeiter die passenden Transaktionen kennen.

Will man ein SAP-System in ein bestehendes SOC integrieren, müssen zudem die richtigen Schnittstellen und Konnektoren eingesetzt werden. Nur so können die Warnmeldungen und Hinweise auch in das SOC übertragen werden.

SOC als Managed Service für SAP

SAP-Systeme enthalten geschäftskritische Daten wie Personaldaten, Kontoinformationen und Finanzgeheimnisse, die für Hacker von hohem Interesse sind. Diese Daten bilden eine große Angriffsfläche und benötigen besonderen Schutz. Angriffe können Daten stehlen oder schädlichen Code injizieren, was die IT des Unternehmens schädigt.

Managed Services wie ein Security Operations Center (SOC) bieten Unternehmen die Möglichkeit, fehlendes internes Know-how auszulagern. SOCs können als Managed Service betrieben werden, wodurch Unternehmen Infrastruktur- und Personalkosten sparen. Service Level Agreements (SLAs) definieren die Art und den Umfang der Reportings und gewährleisten die Einhaltung von Compliance-Vorgaben.

Ist kein internes Knowhow für den Schutz der SAP-Systeme verfügbar, lohnt sich der Einsatz eines SOC als Managed Service. Unternehmen können so auf SAP-Spezialisten zugreifen und den Schutz der Systeme outsourcen. Dienstleister überwachen das SOC, melden Auffälligkeiten und das Unternehmen kann entsprechende Maßnahmen ergreifen, inklusive der Einleitung rechtlicher Schritte.

Unser SAP Security Operations Center als Service

Schützen Sie Ihre SAP-Systeme mit unserem SOC-Service!

Vertrauen Sie auf unsere Expertise, um Ihre SAP-Sicherheit rund um die Uhr zu gewährleisten.

Dieser Artikel erschien bereits im April 2020. Der Artikel wurde am 01.10.2025 erneut geprüft und mit leichten Anpassungen aktualisiert.

Weiterführende Information

- SAP Support als managed Services – wie funktioniert das eigentlich?

- SAP EarlyWatch Alert

- SAP ETD

- SAP SOC

- SAP SOC

FAQ

Was ist ein SOC?

Ein Security Operations Center (SOC) dient als zentrale Anlaufstelle für alle Security Incidents innerhalb eines Unternehmens. Auf mehreren Monitoren wird der aktuelle Status angezeigt und Alarmierungen aufgezeigt, sollte es zu Unregelmäßigkeiten oder Angriffen kommen.

Was sind Funktionen eines SOC?

Zu den Funktionen gehören die aktive Überwachung aller angeschlossener Systeme sowie die zugehörige Analyse der aktuellen Sicherheitslage. Kommt es zu Incidents oder Schwachstellen müssen diese schnellstmöglich beseitigt und reportet werden. Dazu müssen die passenden Algorithmen dafür sorgen, dass Unregelmäßigkeiten erkannt werden.

Welche Tools sind möglich?

Grundsätzlich können alle Tools im Bereich Security, Identity- und Access Management oder auch SIEM im SOC überwacht werden. Diese können auch Non-SAP sein.

Welchen Vorteil habe ich durch das SOC?

Ist ein SOC optimal an das Unternehmen angepasst, können Security Incidents proaktiv erkannt und behoben werden, bevor schlimmere Schäden entstehen. Zudem lassen sich durch die hohe Transparenz und die Protokollierung von sicherheitsrelevanten Ereignissen die nötigen Daten unkompliziert weitergeben.

Wer kann mir beim Thema SAP Security Operations Center helfen?

Wenn Sie Unterstützung zum Thema SAP Security Operations Center benötigen, stehen Ihnen die Experten von RZ10, dem auf dieses Thema spezialisierten Team der mindsquare AG, zur Verfügung. Unsere Berater helfen Ihnen, Ihre Fragen zu beantworten, das passende Tool für Ihr Unternehmen zu finden und es optimal einzusetzen. Vereinbaren Sie gern ein unverbindliches Beratungsgespräch, um Ihre spezifischen Anforderungen zu besprechen.