IT-SiG 2.0, KRITIS & Co. – Was die IT-Sicherheit 2022 beschäftigt

Autor: Luca Cremer | 15. Februar 2022

IT-Sicherheit unterliegt ständigen Veränderungen. Für Unternehmen ergibt sich daraus der Anspruch, stets über alle neuen Vorgaben und Möglichkeiten informiert zu sein. Welche Gesetze und Verordnungen 2022 für die IT Security und IT-Abteilungen relevant sind, verrät dieser Beitrag.

IT-Sicherheit und IT-Gesetze

Die Digitalisierung verändert zunehmend mehr Bereiche unserer Gesellschaft. Zugleich bringt sie jedoch große Angriffsflächen mit sich, die nicht nur Unternehmen und Organisation, sondern auch einzelnen Personen schaden können. Der Gesetzgeber achtet deshalb insbesondere bei systemrelevanten Einheiten auf höchste IT-Sicherheitsstandards, da diese im Notfall zuverlässig funktionieren müssen.

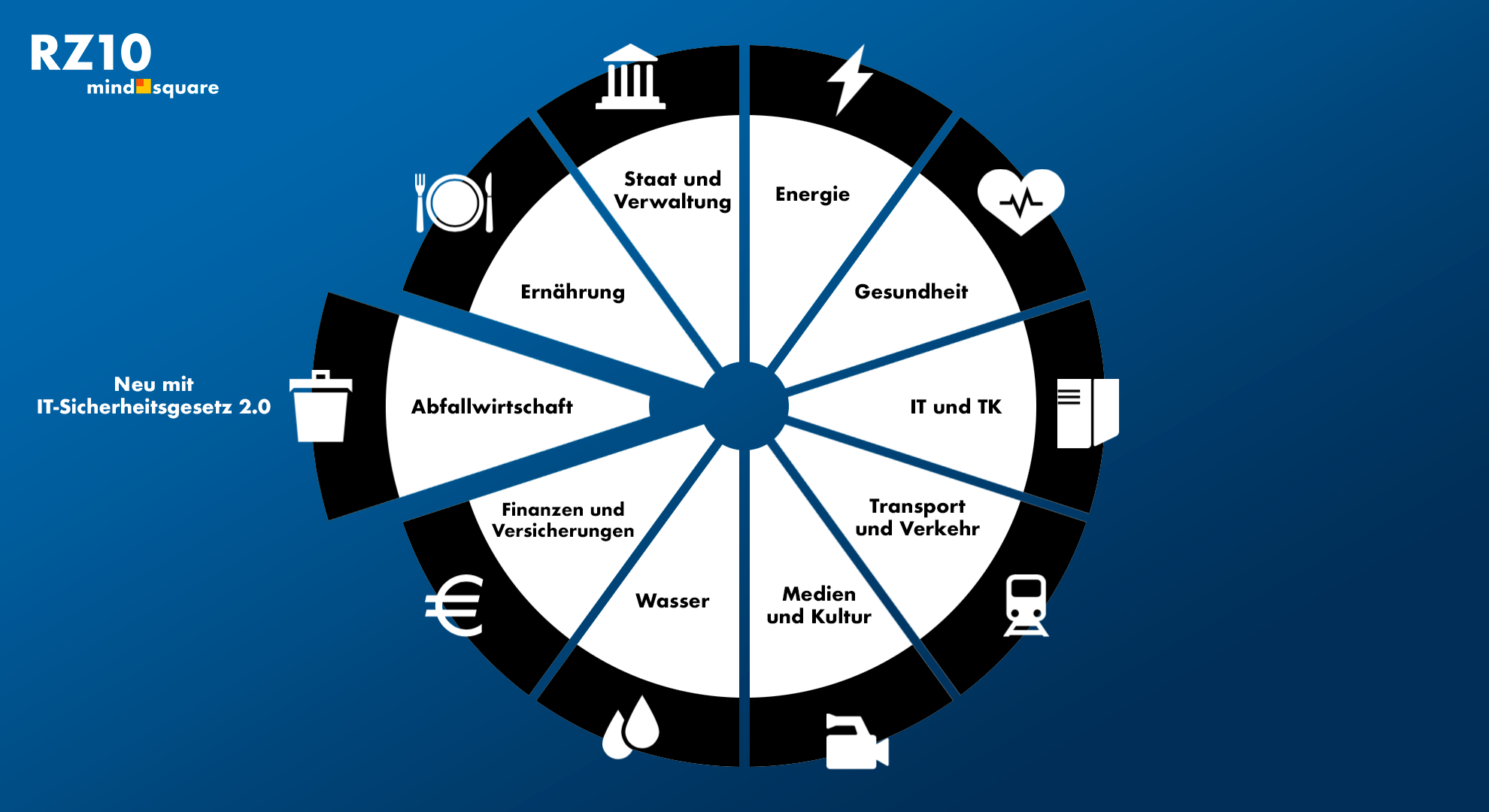

KRITIS

Die Einheiten der kritischen Infrastruktur werden auch als KRITIS-Sektoren bezeichnet. Die Sicherstellung der Betriebe und Organisationen innerhalb dieser Sektoren ist für unseren Alltag unerlässlich. Zu ihnen zählt beispielsweise der Gesundheitssektor, die Energiewirtschaft oder die Wasserversorgung. Seit April 2021 gilt auch die Abfallentsorgung als ein KRITIS-Sektor, der spätestens bis zum 01.05.2023 erweiterte Sicherheitsmaßnahmen für die IT umzusetzen muss.

Update-Pflichten und Cookie-Regelungen

Hinzukommen aber auch weitere Anforderungen an die IT oder Produkte von Unternehmen. Das sind Update-Pflichten oder Cookie-Regelungen, die einzuhalten sind:

- Update-Pflichten verpflichten Unternehmen dazu, Aktualisierungen für ihre Geräte und Software-Lösungen anbieten zu müssen, damit diese im Sinne der Nachhaltigkeit langfristiger genutzt werden können. Das Gesetz ist am 01. Januar 2022 in Kraft getreten. Wie lang der Zeitraum zur Update-Pflicht gilt, steht bislang allerdings noch nicht fest.

- Cookie-Regelungen bestimmen im Rahmen des TTDSG (Telekommunikation-Telemedien-Datenschutzgesetz) gewisse Datenerhebungen, für die Unternehmen auf die Einwilligung der Webseitenbesucher angewiesen sind. Da die Abstufung erforderlicher Datenerhebungen stark zur Diskussion steht, soll im Laufe des Jahres 2022 eine ePrivacy-Verordnung mehr Klarheit schaffen. Auch hier müssen Unternehmen einplanen, ihre Datenschutzerklärungen zu überarbeiten.

KRITIS-Anforderungen

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) verpflichtet KRITIS-Betreiber zur Implementierung verschiedener Maßnahmen. Allgemein gehalten umfassen diese die folgenden fünf Aspekte:

- Benennung einer Kontaktstelle

- Meldung von IT-Störungen und Sicherheitsvorfällen

- Umsetzung des Stands der Technik

- Ausarbeitung von Präventionsmaßnahmen und Reaktionsplänen

- Prüfung der Absicherung

Viele Unternehmen müssen sich deshalb im Rahmen der IT-Sicherheit an das so genannte IT-Sicherheitsgesetz (IT-SiG) halten. Dieses ist erstmals im Jahr 2015 vom deutschen Bundestag verabschiedet worden, um zur Erhöhung der Sicherheit informationstechnischer Systeme beizutragen. Da die Digitalisierung und Wirtschaft im stetigen Wandel sind, wird auch das IT-Sicherheitsgesetz immer weiterentwickelt. Inzwischen gilt deshalb bereits das IT-SiG 2.0, welches weitere Anforderungen umfasst.

Gut zu wissen: Unsere Fachmail-Serie

In unserer Mail-Serie geben wir Tipps, wie Sie Ihre Informationssicherheit verbessern und rechtliche Anforderungen (wie z. B. das IT-Sicherheitsgesetz 2.0) erfüllen können. Einmal in der Woche wird sie Ihnen zugesendet und Sie können sich jederzeit auch wieder austragen.

In unserer Mail-Serie geben wir Tipps, wie Sie Ihre Informationssicherheit verbessern und rechtliche Anforderungen (wie z. B. das IT-Sicherheitsgesetz 2.0) erfüllen können. Einmal in der Woche wird sie Ihnen zugesendet und Sie können sich jederzeit auch wieder austragen.

Zur Fachmail-Serie anmelden

Seit dem 01. Januar 2022 greift außerdem die neue KRITIS-Verordnung des BSI. Diese gilt insbesondere für den Bereich der Energieversorgung, da die Bundesregierung hier eine Senkung von Schwellenwerten angeordnet hat. Das BSI gibt allerdings zu bedenken, dass sich auch Unternehmen über das Thema informieren sollten, die nicht direkt von der Regelung betroffen sind. Wichtig ist das deshalb, weil seit dem IT-SiG 2.0 auch die Zulieferer der KRITIS-Unternehmen von dem Sicherheitsgesetz betroffen sind.

Änderungen an der KRITIS-Verordnung zum Januar 2022

Die aktuellen Änderungen an der KRITIS-Verordnung wurden im August 2021 beschlossen und sind zu Beginn des Jahres 2022 in Kraft getreten. Neben der Anpassung bisheriger Schwellenwerte umfassen die Änderungen auch Ergänzungen der KRITIS-Anlagen. Der neue Schwellenwert im Bereich der Energieversorgung schließt nun auch Gaskraftwerke in die Verordnung mit ein.

Doch auch in den Sektoren Finanzen und Versicherung, IT oder Transport kommen neue Schwellenwerte zum Tragen. Experten schätzen, dass dadurch hunderte zusätzliche Betriebe zum entsprechenden KRITIS-Sektor zählen. Für diese Unternehmen und Organisationen gilt es, sich möglichst zeitnah beim Melde- und Informationsportal des BSI zu registrieren.

Die neue IT-Sicherheitsverordnung erfolgreich umsetzen

Die Anmeldung über das BSI-Portal stellt für alle neuen KRITIS-Betreiber allerdings den wohl unkompliziertesten Schritt dar. Entscheidend ist vor allem, die entsprechenden Sicherheitsanforderungen schließlich auch umzusetzen. Neben branchenspezifischen Sicherheitsstandards können Unternehmen sich hier etwa an der ISO 27001 Norm orientieren.

Doch auch das BSI selbst veröffentlicht einen Katalog an Anforderungen für Unternehmen der KRITIS-Sektoren. Die BSI-Standards reichen dabei vom Aufbau eines soliden Informationssicherheitsmanagements (ISMS) über Empfehlungen für kleine und mittelständische Unternehmen sowie Behörden bis hin zum Notfallmanagement. Zudem publiziert das BSI auch sektorspezifische Informationen. Diese unterteilen sich in die folgenden Infoseiten:

- KRITIS-Sektor Energie

- KRITIS-Sektor Gesundheit

- KRITIS-Sektor Informationstechnik und Telekommunikation

- KRITIS-Sektor Transport und Verkehr

- KRITIS-Sektor Wasser

- KRITIS-Sektor Finanz- und Versicherungswesen

- KRITIS-Sektor Ernährung

Nichtsdestotrotz setzt die Erstellung und Überprüfung solcher Pläne eine detaillierte Expertise im Bereich der IT-Sicherheit und Netzwerkadministration sowie einen fachlichen Überblick über die Bestandteile und Zusammenhänge der unternehmerischen IT-Infrastruktur voraus. Für viele Unternehmen ist es deswegen ratsam, externe Experten dazu zu holen – Spätestens ab der nächsten Wirtschaftsprüfung können jegliche Schwachstellen in der IT-Sicherheit nicht länger ignoriert werden.

Weiterführende Informationen

Eine Einführung in das Thema IT-Sicherheitsgesetz bekommen Sie in unserem kostenlosen Webinar IT-SiG 2.0 umsetzen im SAP. Weitere Informationen zum Durchlesen finden Sie hier:

- BSI – Allgemeine Infos zu KRITIS

- BSI – KRITIS Rechtsgrundlagen

- BSI-Kritisverordnung (BSI-KritisV) – Anhang mit Schwellenwerten

- DEKRA KRITIS-Zertifizierung

- TÜV Nord KRITIS-Verordnung und das IT-Sicherheitsgesetz

- TÜV Süd KRITIS – Nachweis über angemessene IT-Sicherheit

- IT Security Beratung