KRITIS – Kritische Infrastrukturen

In einer digital vernetzten Welt ist eine sichere IT-Infrastruktur wichtiger denn je. Insbesondere Unternehmen, die zu den „kritischen Infrastrukturen“ (KRITIS) zählen, gelten als besonders schützenswert und müssen diesbezüglich hohen Anforderungen im Bereich der IT-Security nachkommen. Dazu gehört auch, Störungen ihrer IT-Systeme direkt dem BSI zu melden. Erfahren Sie in diesem umfassenden Artikel alles relevante zum Thema KRITIS!

Was ist KRITIS?

KRITIS ist eine Abkürzung für “Kritische Infrastruktur”. Viele Unternehmen in Deutschland betreiben kritische Infrastrukturen mit einer großen Bedeutung für das staatliche Gemeinwesen. Dazu gehören zum Beispiel Krankenhäuser oder lokale Energieversorger. Kommt es zum Ausfall solcher Unternehmen, können dadurch nachhaltige Versorgungsengpässe entstehen und auch die öffentliche Sicherheit kann nur schwer gewährleistet werden. Der Gesetzgeber bezeichnet solche Unternehmen als KRITIS-Betreiber.

Unsere ISO 27001 Beratung richtet sich an alle, die das Thema Informationssicherheit angehen wollen - sicher werden nach ISO 27001 Standard.

KRITIS-Betreiber sind als besonders schützenswert definiert – und durch Gesetze deshalb mit einigen Auflagen versehen. Die jährlich steigende Zahl von Cyber-Angriffen macht auch vor diesen Unternehmen nicht halt. Dem stetig wachsende Risiko von Versorgungsausfällen durch Cyberangriffe begegnet der Gesetzgeber mit Auflagen zum Thema IT-Security.

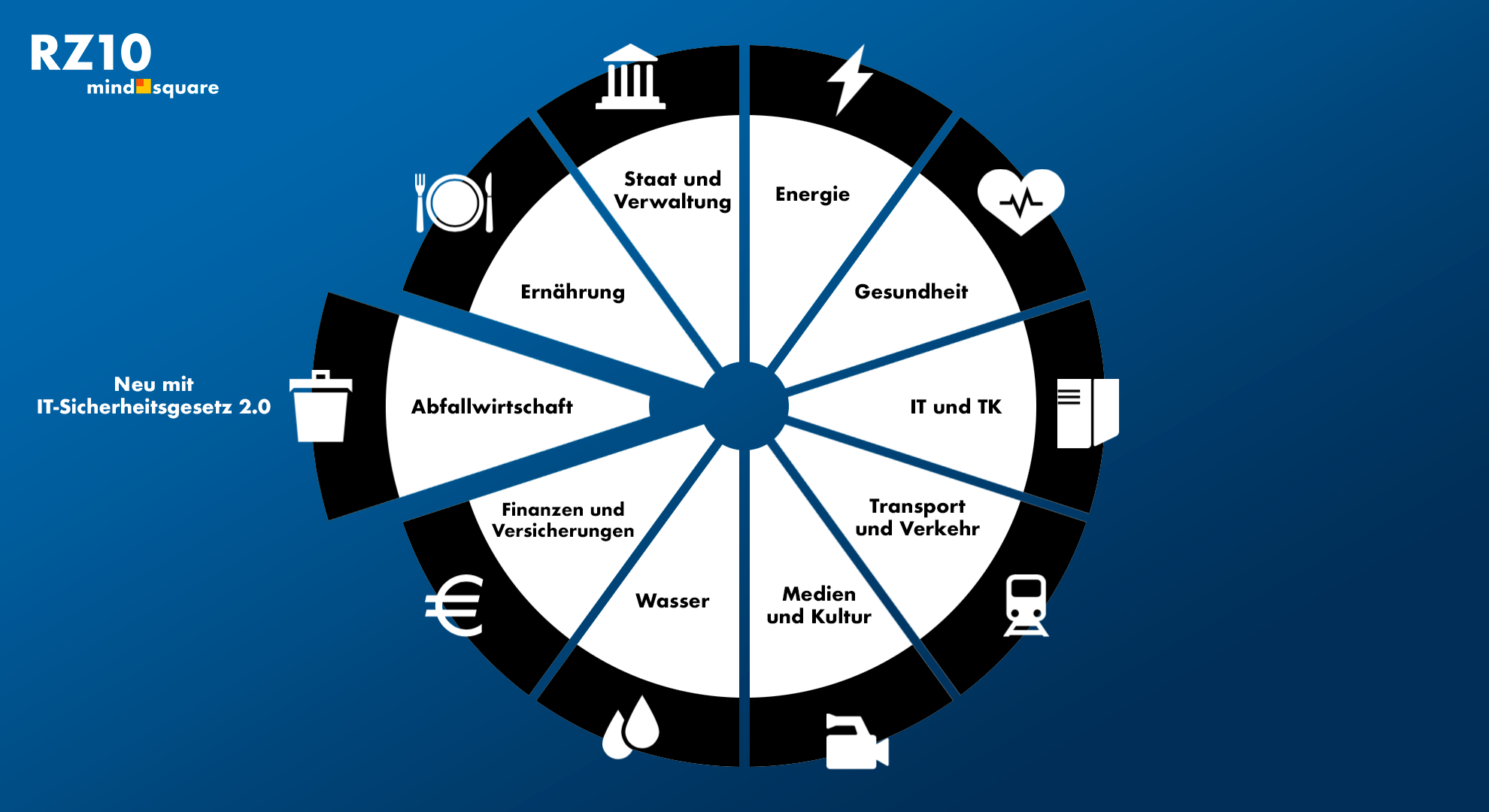

Wer zählt zu den KRITIS-Betreibern?

Bis vor kurzem gehörten in Deutschland neun verschiedene Sektoren der KRITIS an. Dazu zählen beispielsweise die Branchen Energie, Wasser, Ernährung, Telekommunikation oder das Gesundheits- und Finanzwesen. Im Rahmen des IT-Sicherheitsgesetzes 2.0 (IT-Sig 2.0) ist zuletzt der Sektor der Siedlungsabfallentsorgung neu hinzugekommen.

In der BSI-Kritisverordnung (BSI-KritisV) ist aufgeführt, ab welchem Schwellenwert zum Beispiel hinsichtlich der Strom-Nennleistung in Megawatt ein Unternehmen von den Auflagen betroffen ist. Allgemein gesagt gibt ein Schwellenwert eine gewisse prozentuale Störungsrate an, ab deren Erreichung ein Unternehmen als KRITIS-Betreiber gilt. Ein solcher Wert wird auf Basis von Ausfallanalysen berechnet, über die die Auswirkungen eines Ausfalls auf die Gesellschaft untersucht wird.

Die Schwellenwerte sollten von Unternehmen im Grenzbereich in regelmäßigen Abständen auf Aktualisierungen geprüft werden.

Wie hat der Nachweis nach dem BSI-Gesetz auszusehen?

Unternehmen, die zu den KRITIS-Betreibern gehören, müssen nicht nur ihre Unternehmensziele, sondern auch ihre Kunden im Auge behalten. Im Fall einer Störung des Unternehmens sind möglicherweise eine Vielzahl von Verbrauchern betroffen, sodass die Anforderungen des BSI-Gesetzes daher strenger als die sonst üblichen Normen sind.

Zur Sicherstellung einer besonderen Robustheit der Infrastruktur muss ein Betreiber einen speziellen Prüfbericht erstellen. Auf diesem Wege bestätigen KRITIS-Betreiber dem Bundesamt für Sicherheit in der Informationstechnik (BSI), dass zum Beispiel ihre IT-Sicherheit auf dem neuesten Stand der Technik ist. Diesen Prüfbericht stellen beispielsweise die DEKRA oder der TÜV aus. Die KRITIS-Betreiber müssen den Prüfbericht alle zwei Jahre dem BSI vorlegen.

Der Nachweis über den neusten Stand der Technik (bzw. der IT-Security) kann beispielsweise durch die Zertifizierung nach ISO 27001 erfolgen. Aber auch sogenannte „branchenspezifische Sicherheitsstandards“, kurz B3S zeigen, wie ein derartiger Nachweis aussehen kann. Diese B3S können von Unternehmen der einzelnen KRITIS-Sektoren gemeinsam entwickelt werden. So haben KRITIS-Unternehmen die Möglichkeit, auf der Basis ihrer eigenen Expertise Vorgaben zum Stand der Technik selbst zu formulieren. Allerdings muss der Standard dann auch vom BSI noch anerkannt werden.

KRITIS-Unternehmen können beim BSI jeweils Übersicht über die aktuellen Anforderungen, die aktuelle Sicherheitslage und Informationen über neue Cyber-Gefahren anfordern, sodass sie zielgerichtet reagieren und ihre IT-Security optimieren können.

Weitere Informationen zum KRITIS-Zertifizierungsprozess der DEKRA finden Sie in unserem Beitrag: Knowhow ISO 27001

Gut zu wissen: Unsere Fachmail-Serie

In unserer Mail-Serie geben wir Tipps, wie Sie Ihre Informationssicherheit verbessern und rechtliche Anforderungen (wie z. B. das IT-Sicherheitsgesetz 2.0) erfüllen können. Einmal in der Woche wird sie Ihnen zugesendet und Sie können sich jederzeit auch wieder austragen.

In unserer Mail-Serie geben wir Tipps, wie Sie Ihre Informationssicherheit verbessern und rechtliche Anforderungen (wie z. B. das IT-Sicherheitsgesetz 2.0) erfüllen können. Einmal in der Woche wird sie Ihnen zugesendet und Sie können sich jederzeit auch wieder austragen.

Zur Fachmail-Serie anmelden

Implementierung eines ISMS

Die Implementierung eines Information Security Management System, kurz ISMS, ist für Betreiber kritischer Infrastrukturen verpflichtend, um die neuen Sicherheitsstandards umsetzen zu können. Da der Staat allein keinen vollständigen Schutz aller Infrastrukturen gewährleisten kann, sind die KRITIS-Betreiber aufgefordert, sich für ihre eigene IT-Sicherheit einzusetzen.

Eine ISMS bezieht sich nicht nur auf die IT-Sicherheit des Unternehmens, sondern trägt ebenfalls zur Optimierung der Unternehmensprozesse und -strukturen bei, um Störungen und Risiken hinsichtlich des Informationssicherheitsmanagements zu reduzieren.

KRITIS-Anforderungen

Das BSI verpflichtet KRITIS-Betreiber zur Implementierung verschiedener Maßnahmen:

1. Benennung einer Kontaktstelle

KRITIS-Betreiber müssen eine Kontaktstelle benennen. Dies können sie durch die Einrichtung eines Funktionspostfaches machen, sodass sie für das BSI dauerhaft erreichbar sind. Das BSI hat so beispielsweise die Möglichkeit, IT-Sicherheitsinformationen an das Funktionspostfach des KTITIS-Betreibers zu senden.

2. Meldung von IT-Störungen und Sicherheitsvorfällen

Kommt es zu einer außergewöhnlichen Störung und anderen Risikoquellen im Rahmen der IT-Infrastruktur eines KRITIS-Unternehmens, müssen diese dem BSI mithilfe des Funktionspostfaches derartige Störungen und Risiken mitteilen.

3. Umsetzung des Stands der Technik

Sind die IT-Systeme der KRITIS-Betreiber auf dem Stand der Technik, so wird das Störungsrisiko minimiert. Das BSI schlägt hierfür eine Gründung von Arbeitskreisen vor, die den Stand der Technik näher definieren und zur Festlegung branchenspezifischer Sicherheitsstandards beitragen.

4. Ausarbeitung von Präventionsmaßnahmen und Reaktionsplänen

Um bei einer massiven Versorgungsstörung angemessen reagieren zu können, müssen die Betreiber kritischer Infrastrukturen geeignete Maßnahmenkataloge ausarbeiten, um den Schaden eines solchen Vorfalles zu minimieren. Weiterhin soll der gesellschaftliche Nutzen des Unternehmens schnellstmöglich wiederhergestellt sowie das Instandsetzen der Arbeitsfähigkeit gewährleistet werden. Darüber hinaus erweist sich auch eine Einrichtung von Systemen zur Angriffserkennung als sinnvoll.

5. Prüfung der Absicherung

In Form von Sicherheitsaudits müssen KRITIS-Betreiber alle zwei Jahre dem BSI die Umsetzung angemessener Maßnahmen und die Einhaltung der Technikstandards nachweisen, so § 8a III BSIG.

Verordnungen und Gesetzeslage im Überblick

Deutschland hat seit 2015 eine umfassende Regulierung im Bereich der kritischen Infrastrukturen (KRITIS). Diese Regulierung beruht auf dem IT-Sicherheitsgesetz (IT-SiG) und der KRITIS-Verordnung (KritisV), die den grundlegenden Rahmen für KRITIS darstellen. Das IT-SiG, als Artikelgesetz, hat bestehende Gesetze geändert, wobei das bedeutendste das BSI-Gesetz (BSIG) ist. Dieses Gesetz legt die Pflichten und Aufgaben des Bundesamts für Sicherheit in der Informationstechnik (BSI) sowie der Betreiber kritischer Infrastrukturen fest.

Im Mai 2021 trat das aktuelle IT-Sicherheitsgesetz 2.0 in Kraft, nachdem es seit der Verabschiedung 2015 aufgrund von Rückmeldungen weiterentwickelt wurde. Auf EU-Ebene wurden Bestrebungen unternommen, die Vorgaben für kritische Infrastrukturen tiefer und verbindlicher zu gestalten. Dies führte unter anderem zu den NIS 2 (Cyber Security) und RCE (Resilienz) Direktiven.

Während RCE bereits im KRITIS-Dachgesetz umgesetzt wird, überführt das Gesetz zur Umsetzung von EU NIS2 und zur Stärkung der Cybersicherheit, kurz NIS2UmsuCG, die EU NIS 2-Richtlinie bis 2024 in die deutsche Regulierung und das BSI-Gesetz.

Eine 3.0 Version des IT-Sicherheitsgesetzes wird es bis dato leider nicht geben, somit muss man sich leider die Aussprache von NIS2UmsuCG angewöhnen.

Behörden

In Deutschland sind das Bundesamt für Sicherheit in der Informationstechnik (BSI) als Aufsichtsbehörde und das Bundesinnenministerium (BMI) als führende Ressort die zentralen Behörden im Kontext kritischer Infrastrukturen (KRITIS). Diese Behörden haben mit dem neuen IT-Sicherheitsgesetz 2.0 erweiterte Sanktionsmöglichkeiten gegenüber KRITIS-Betreibern erhalten.

FAQ

Was bedeutet KRITIS?

Die Abkürzung „KRITIS“ steht für Unternehmen kritischer Infrastrukturen. Dazu zählen beispielsweise das Finanz- und Gesundheitssystem. Ihre IT-Infrastrukturen sind besonders schützenswert, da sie sensible Daten verarbeiten und eine bedeutsame Rolle für das staatliche Gemeinwesen spielen. Folglich kann es im Fall einer Störung zu Versorgungsengpässen kommen und die öffentliche Sicherheit kann nur schwer gewährleistet werden.

Welche Anforderungen stellt das BSI an KRITIS-Betreiber?

- Benennung einer Kontaktstelle

- Meldung von IT-Störungen und Sicherheitsvorfällen

- Umsetzung des neuesten Stands der Technik

- Ausarbeitung von Präventionsmaßnahmen und Reaktionsplänen

- Prüfung der Absicherung

Wie kann der Stand der Technik nachgewiesen werden?

KRITIS-Betreiber können beispielsweise durch die Zertifizierung nach ISO 27001 oder mithilfe sogenannte „branchenspezifische Sicherheitsstandards“, kurz B3S den Stand der Technik nachweisen. Diese B3S können von Unternehmen der einzelnen KRITIS-Sektoren gemeinsam entwickelt werden, sodass auf der Basis ihrer eigenen Expertise Vorgaben zum Stand der Technik selbst formuliert werden können.

Dieser Artikel erschien bereits im September 2023. Der Artikel wurde am 16.02.2026 erneut geprüft und mit leichten Anpassungen aktualisiert.

Weiterführende Informationen

- BSI – Allgemeine Infos zu KRITIS

- KRITIS Informationsmaterial Bundesamt für Bevölkerungsschutz und Katastrophenhilfe

- BSI-Kritisverordnung (BSI-KritisV) – Anhang mit Schwellenwerten

- DEKRA KRITIS-Zertifizierung

- TÜV Nord KRITIS-Verordnung und das IT-Sicherheitsgesetz

- TÜV Süd KRITIS – Nachweis über angemessene IT-Sicherheit

- IT-Security-Beratung Leistungen

Wer kann mir beim Thema KRITIS – Kritische Infrastrukturen helfen?

Wenn Sie Unterstützung zum Thema KRITIS – Kritische Infrastrukturen benötigen, stehen Ihnen die Experten von RZ10, dem auf dieses Thema spezialisierten Team der mindsquare AG, zur Verfügung. Unsere Berater helfen Ihnen, Ihre Fragen zu beantworten, das passende Tool für Ihr Unternehmen zu finden und es optimal einzusetzen. Vereinbaren Sie gern ein unverbindliches Beratungsgespräch, um Ihre spezifischen Anforderungen zu besprechen.