Neuer DSAG-Leitfaden zur SAP Security nach NIST Framework

Autor: Luca Cremer | 5. Dezember 2025

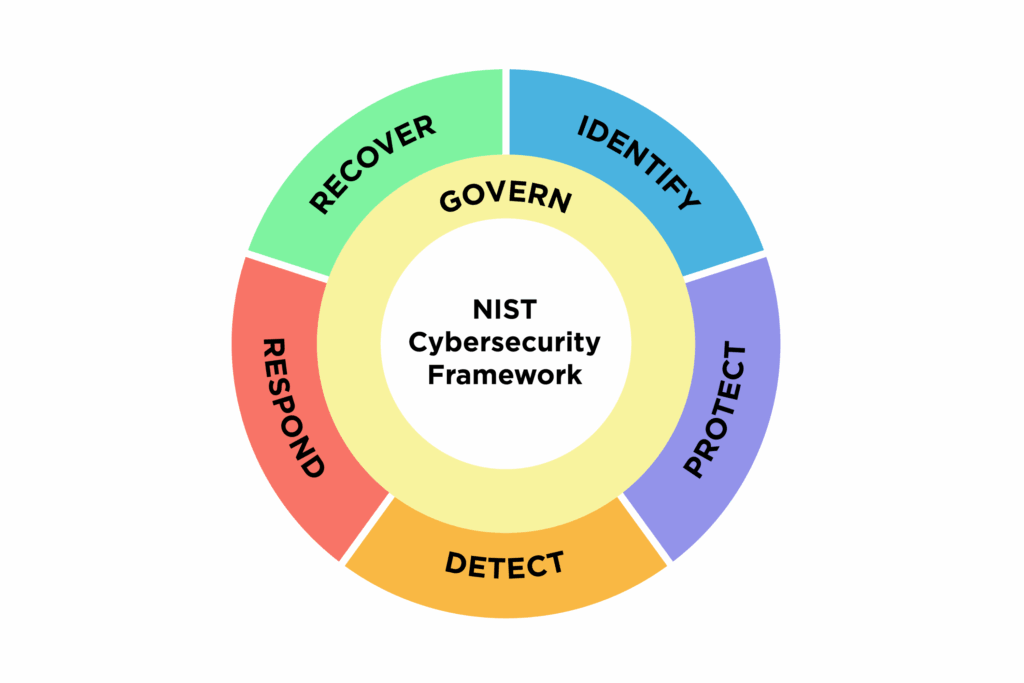

SAP-Systeme sind das digitale Rückgrat vieler Unternehmen und enthalten hochsensible Daten. Ein Sicherheitsvorfall kann zu Datenverlust, Betriebsunterbrechungen und rechtlichen Konsequenzen führen. Der von der DSAG erstellte Leitfaden zeigt, wie Unternehmen ihre SAP-Systeme gemäß dem NIST Cybersecurity Framework resilient und gesetzeskonform sichern.

Warum der DSAG-Leitfaden für SAP-Sicherheit erstellt wurde

Der DSAG-Leitfaden für SAP-Sicherheit bietet praxisnahe Empfehlungen zur Umsetzung von Sicherheitsmaßnahmen in SAP-Umgebungen. Er richtet sich an SAP-Sicherheitsexperten und Entscheider und bündelt Erfahrungen aus verschiedenen Unternehmen, um einen ganzheitlichen Sicherheitsansatz basierend auf Best Practices und anerkannten Standards wie ISO/IEC 27001 und NIST zu bieten. Der Leitfaden schließt eine wichtige Lücke, indem er die Perspektiven und Erfahrungen aus verschiedenen Unternehmen bündelt, ohne Anspruch auf Vollständigkeit zu erheben.

Govern

Das NIST Cybersecurity Framework 2.0 hebt die Governance-Funktion als entscheidend hervor, da sie den Rahmen und die Richtlinien für das gesamte Sicherheitsmanagement eines Unternehmens festlegt. Dabei ist es wichtig, klare Rollen und Verantwortlichkeiten zu definieren und gesetzliche Anforderungen wie Datenschutz und Compliance zu berücksichtigen. Ein ganzheitliches Governance-Modell, das Risiko-Management und kontinuierliche Überprüfung integriert, bildet die Grundlage für eine nachhaltige SAP-Sicherheitsstrategie.

Laut NIST Cybersecurity Framework 2.0 ist Governance entscheidend, da sie den Rahmen für das gesamte Cyber-Sicherheits-Risiko-Management eines Unternehmens festlegt.

Die SAP Security Roadmap Planung dient dazu, einen Überblick über Maßnahmen im Bereich der SAP Sicherheit zu erhalten. Jetzt anfragen!

Identify

Die „Identifizieren“-Thematik im NIST Framework sieht vor, Cyber-Risiken für Systeme, Daten und Vermögenswerte zu erkennen und zu priorisieren. Sie setzt Governance-Vorgaben um und erfordert effizientes Asset-Management sowie regelmäßige Risikobewertungen.

Wichtige Sicherheitsmaßnahmen:

- Software Bill of Materials (SBOM): Identifiziert Risiken durch Drittkomponenten und ermöglicht eine transparente Verwaltung.

- Penetrationstests: Pentests als frühzeitige Schwachstellenanalyse, um Angriffsvektoren zu entdecken und abzusichern.

- Regelmäßige Updates: Sicherheitslücken werden durch kontinuierliche Aktualisierungen geschlossen.

Protect

Die „Protect“-Thematik bezieht sich auf gezielte Maßnahmen zum Schutz von SAP-Systemen, wie zum Beispiel:

- Härtung der Systeme: Regelmäßige Überprüfung und Anpassung von Sicherheitseinstellungen, um Schwachstellen zu schließen.

- Patching: Sicherheits-Patches und Updates müssen zeitnah eingespielt werden, um bekannte Lücken zu beheben.

- Datensicherheit: Verschlüsselung von Kommunikation und Daten sowie sicheres Schlüssel-Management.

- Benutzer- und Berechtigungsmanagement: Implementierung eines effektiven Identity- und Access-Managements, regelmäßige Überprüfungen und das Least-Privilege-Prinzip.

- Schulungen und Awareness: Kontinuierliche Schulungen für Mitarbeitende zur Sensibilisierung für Sicherheits- und Compliance-Themen.

Detect

Der Themenbereich „DETECT“ fokussiert sich auf die frühzeitige Erkennung von Sicherheitsvorfällen in SAP-Systemen. Das umfasst die kontinuierliche Analyse von Sicherheitsereignissen, die zentrale Protokollierung und die Überwachung von Systemkonfigurationen und Berechtigungen.

Dabei kommen SIEM-Systeme zur Anwendung. Wichtige Aspekte sind auch die Minimierung von Fehlalarmen (False Positives) und die klare Definition von Reaktionsplänen (Incident Response), um schnell und effizient auf Sicherheitsvorfälle zu reagieren.

Respond

Der Bereich „RESPOND“ konzentriert sich auf die effiziente Reaktion auf Sicherheitsvorfälle, um deren Auswirkungen zu minimieren. Das umfasst die Planung und Koordination von Incident-Response-Maßnahmen, die Analyse von Vorfällen, die Kommunikation mit Stakeholdern und die Minderung der Folgen. Der Prozess beinhaltet:

- Incident Management: Klare Verfahren und Verantwortlichkeiten für die Reaktion auf Vorfälle.

- Incident Analysis: Untersuchung der Ursachen von Vorfällen, um zukünftige Risiken zu reduzieren.

- Incident Response Reporting: Effiziente Kommunikation von Vorfällen intern und extern.

- Incident Mitigation: Eindämmung und Beseitigung der Auswirkungen durch technische Maßnahmen wie Patch-Management und Datenwiederherstellung.

Ziel ist es, eine schnelle Wiederherstellung der Betriebsfähigkeit zu erreichen und aus Vorfällen zu lernen, um die Sicherheitsprozesse kontinuierlich zu verbessern.

Recover

Die Recover-Funktion fokussiert sich auf die schnelle Wiederherstellung des Geschäftsbetriebs nach einem Sicherheitsvorfall. Dies umfasst die Planung und Umsetzung von Wiederherstellungsmaßnahmen für kritische SAP-Systeme, einschließlich Back-up-Strategien, Restore-Prozeduren und Wiederanlaufsequenzen.

Schlüsselbereiche:

- Wiederherstellungsplanung

- Kommunikation im Krisenfall

- Evaluation und Verbesserung

Das Ziel von „Recover“ ist es, SAP-Systeme als Teil einer umfassenden Resilienzstrategie schnell und effizient wiederherzustellen und dabei organisatorische sowie technische Aspekte zu berücksichtigen.

SAP Securit Toolauswahl Workshop: Wir klären Ihre individuellen Anforderungen und geben Ihnen eine Empfehlung für passende Tools.

Fazit

Der DSAG-Leitfaden zur SAP-Sicherheit nach dem NIST Framework bietet Unternehmen praxisnahe Empfehlungen zur Absicherung ihrer SAP-Systeme. Er deckt alle wichtigen Aspekte ab – von Governance über Risikomanagement bis hin zur Wiederherstellung nach Vorfällen – und hilft, SAP-Landschaften widerstandsfähiger und gesetzeskonform zu gestalten.

SAP Kunden, die die Inhalte des Leitfadens umsetzen, sind sicherlich ganz vorne mit dabei was die Absicherung ihrer Systeme angeht. Aber auch nur einen Teil der Empfehlungen zu befolgen, kann schon hilfreich sein.

Haben Sie Fragen oder brauchen Sie Unterstützung bei der bei der Umsetzung des Leitfadens? Kontaktieren Sie uns gerne per Mail info@rz10.de oder vereinbaren Sie einen unverbindlichen Termin: Termin vereinbaren.