SAP Security Audit Log

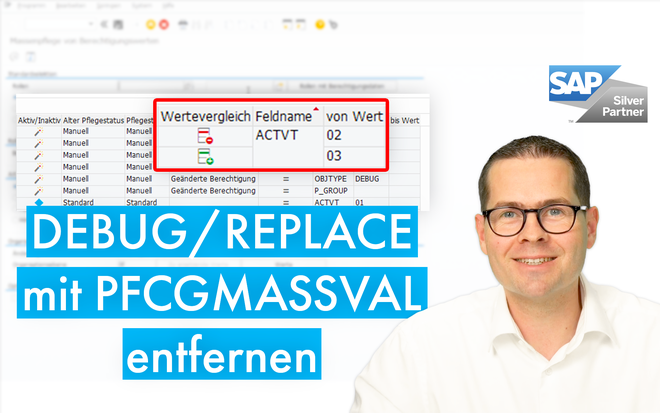

Das SAP Security Audit Log protokolliert bestimmte Systeminformationen, die für die Sicherheit des SAP-Systems relevant sind. Dazu gehören zum Beispiel fehlgeschlagene Logins oder die Nutzung von Debugging-Funktionen zur Manipulation. IT-Auditoren können sich diese Informationen detailliert anzeigen lassen.

Ein spezialisiertes Team überwacht Ihre SAP-Landschaft kontinuierlich, bewertet Alarme, leitet Maßnahmen ein und liefert belastbare Reportings – damit SAP nicht zum blinden Fleck Ihrer IT-Security wird.

Eigenschaften

Der SAP Security Audit Log ermöglicht die Aufzeichnung von sicherheitsrelevanten Systeminformationen, etwa Änderungen an Stammdaten oder erfolglose Anmeldeversuche. Das Protokoll ermöglicht den Auditoren eine Übersicht der (kritischen) Ereignisse im AS ABAP System.

Der AS ABAP ermöglicht eine Vielzahl von Protokollen für die Systemadministration, Überwachung, Problemlösung und Auditierung. Audits und Protokolle sind wichtig, um die Sicherheit des Systems zu überwachen und bei auftretenden Problemen eine lückenlose Protokollierung zu gewährleisten.

Gesetzliche Notwendigkeit

Eine ausdrückliche gesetzliche Vorschrift zur Nutzung ergibt sich vor allem aus dem Prinzip der Nachvollziehbarkeit. In regulierten Branchen gehört eine entsprechende Protokollierung jedoch typischerweise zu den betrieblichen Sicherheitsauflagen, beispielsweise im Finanzsektor nach Vorgaben der BaFin.

Viele Prüfungsgesellschaften und Behörden orientieren sich außerdem am de facto Branchenstandard DSAG Prüfleitfaden. Dieser verlangt unter anderem, dass Unternehmen die Protokollierung sicherheitsrelevanter Aktivitäten aktivieren und Sicherheitsverstöße regelmäßig auswerten. So stellen Sie sicher, dass die Überwachung wirksam bleibt und Prüfungen belastbare Ergebnisse liefern.

DSAG Prüfleitfaden, Abschnitt Überwachung der Wirksamkeit des Zugriffsschutzes

- Kontrollziel: Die Administratoren überwachen regelmäßig die Zugriffe auf das SAP-System. Verantwortliche Personen definieren, was als auffällige Ereignisse gilt. Die zuständigen Sicherheitsbeauftragten untersuchen Sicherheitsverstöße bei Verdacht auf Missbrauch.

- Risiko: Sicherheitsereignisse, die aufgrund fehlender oder falsch eingestellter sicherheitsrelevanter Parameter auftreten, werden nicht erkannt. Ein Sicherheitsverstoß oder Missbrauch eines Benutzers wird nicht zeitnah erkannt. Bei dem Verdacht auf Missbrauch kann im Nachhinein nicht mehr auf automatisch erfolgte Systemaufzeichnungen zurückgegriffen werden, die zur Aufklärung des Vorgangs oder zur Verfolgung der Täter dienen können.

Das BSI empfiehlt die Nutzung daher auch im IT Grundschutzkatalog für die Anwendung SAP:

APP.4.2.A21 Konfiguration des Security Audit Logs (S)

- Das Security Audit Log (SAL) SOLLTE durch geeignete Filtereinstellungen so konfiguriert werden, dass sicherheitskritische Ereignisse korrekt protokolliert werden. Zudem SOLLTEN passende Profilparameter für das SAL gesetzt werden.

Funktionsweise

Nach der Aktivierung protokolliert das SAL die konfigurierten Aktivitäten und Kennzahlen und fasst die Informationen zur Evaluierung in Audit‑Analyse‑Reports zusammen. Das System speichert die gesammelten Daten täglich in einer Audit‑Datei auf dem jeweiligen Anwendungsserver, sodass die Informationen langfristig zur Verfügung stehen. Die Dateien bleiben erhalten, bis sie endgültig gelöscht werden; derzeit ist eine automatische Archivierung nicht verfügbar, daher archivieren Sie bei Bedarf manuell.

Möglichkeiten zur Protokollierung

Das SAP Security Audit Log (SAL) bietet verschiedene Möglichkeiten zur Protokollierung, die je nach Konfiguration anpassbar sind. Es kann eine Vielzahl von Ereignissen aufzeichnen, darunter Änderungen in Benutzerstammsätzen und an der Auditkonfiguration, RFC-Aufrufe von Funktionsbausteinen sowie erfolgreiche und fehlgeschlagene Dialog- und RFC-Anmeldeversuche. Auch Transaktionsstarts, sowohl erfolgreiche als auch fehlgeschlagene, können protokolliert werden.

Aufbau des SAP Security Audit Log

Das SAL verwendet Filter, die im Kontrollblock im Shared Memory des Anwendungsservers liegen und steuern, welche Informationen es in die Audit-Datei schreibt. Tritt ein kritisches, durch einen Filter erfasstes Ereignis ein, erzeugt das System eine Audit‑Meldung, schreibt sie in die Audit‑Datei und übergibt gleichzeitig einen Alert an den CCMS‑Alert‑Monitor. Dadurch dokumentiert das System relevante Vorfälle und signalisiert sie gleichzeitig zeitnah.

Audit-Datensatz

Die Audit-Dateien werden auf den Anwendungsservern abgelegt, wobei die Eigenschaften dieser Dateien mit den unten genannten Profilparametern definiert werden können. Der Audit-Datensatz erhält normalerweise folgende Informationen:

- Ereignisbezeichner (Schlüssel mit 3 Zeichen langer Kennung)

- SAP Benutzererkennung und Mandant

- Terminalnamen

- Transaktionscodes

- Reportnamen

- Ereignisdatum und -uhrzeit

- ID des Prozesses

- Modusnummer

- Und ggf. Zusatzinformationen

Wichtige Transaktionen und Profilparameter

Die Aktivitäten, die protokolliert werden sollen, lassen sich über die Transaktion SM19 – in neueren Releases RSAU_CONFIG – angegeben. Mit der Transaktion SM20 oder RSAU_READ_LOG in neueren Releases erfolgt das Auslesen der Protokolle. Die Einträge lassen sich mit SM18 oder RSAU_ADMIN löschen.

Wie bereits erwähnt, erfolgt die Ablage der Daten auf eigenen Applikationsservern. Die folgenden Profilparameter geben das jeweilige Dateiverzeichnis und die maximale Größe an:

- rsau/enable: Aktiviert das Audit Log auf dem Anwendungsserver. Der Standardwert ist „0“, d.h. Audit-Log ist nicht aktiviert

- rsau/local/file: Gibt das Verzeichnis des Audit Logs auf dem zugehörigen Anwendungsserver an. Standard- bzw. Vorschlagswert ist „/usr/sap/<SID>/<InstNr>/log/

audit_<SAP-Instanznummer>“ - rsau/max_diskspace_local: Gibt maximale Länge des Audit Logs an. Der Standard- bzw. Vorschlagswert liegt bei 1.000.000 Byte

- rsau/selection_slots: Gibt Anzahl der Speicherplätze der Auswahlmöglichkeiten für die anschließende Verfolgung sicherheitskritischer Ereignisse an. Der Standard- bzw. Vorschlagswert ist „2“

Empfehlungen zur Konfiguration gibt es auch im Security Baseline Template der SAP, siehe Kapitel AUDIT: Audit Settings. Die Datei mit dem aktuellen SAP Security Baseline Template findet sich in Hinweis 2253549 bzw. unter https://support.sap.com/sos → Media Library → SAP Security Baseline Template.

Filter

Wenn Auditoren bestimmte Ereignisse gezielt verfolgen möchten, erstellen sie passende Filter. Das System speichert die Informationen zu diesen Filtern im Kontrollblock des Shared Memory auf dem Anwendungsserver. Anhand dieser vordefinierten Angaben generiert das SAP‑System die Audit‑Meldungen und schreibt sie in die Audit‑Datei. Ein Filter enthält insbesondere Benutzer und Mandant, die Audit‑Klasse wie Dialoganmeldung, RFC‑Funktionsaufruf oder Transaktionsstart sowie eine Gewichtung, die festlegt, ob ein Ereignis als kritisch oder als schwerwiegend gilt.

Vorteile

Der SAP Security Audit Log bietet umfangreiche Möglichkeiten für individuelles Customizing, sodass Sie genau festlegen, welche Ereignisse Sie beobachten und protokollieren. Die strukturierte Analyse und die langfristige Speicherung der Daten erleichtern die Ableitung von Maßnahmen erheblich; zugleich unterstützt die hohe Automatisierung eine effiziente Arbeit der Auditoren. Dadurch steigt die Qualität der Überwachung, während der Aufwand beherrschbar bleibt.

Dieser Artikel erschien bereits im August 2019. Der Artikel wurde am 06.10.2025 erneut geprüft und mit leichten Anpassungen aktualisiert.

Weitere Informationen

- Security-Audit-Log: https://blogs.sap.com/2014/12/11/analysis-and-recommended-settings-of-the-security-audit-log-sm19-sm20/

- HowTo: Konfiguration des SAP Security Audit Log: https://rz10.de/sap-berechtigungen/aktivierung-und-konfiguration-des-sap-security-audit-log/

- Grundkonfigurationen des Security Audit Log: https://rz10.de/sap-grc/konfiguration-des-security-audit-log/

- Security Audit Log auswerten und verstehen: https://rz10.de/sap-security-automation/security-audit-log-auswerten-und-verstehen/

- BSI IT Grundschutzkatalog Anwendung SAP: https://www.bsi.bund.de/DE/Themen/ITGrundschutz/ITGrundschutzKompendium/bausteine/APP/APP_4_2_SAP-ERP-System.html

- Der DSAG-Prüfleitfaden: https://rz10.de/sap-berechtigungen/sap-grc/der-dsag-pruefleitfaden/

- SAP Security Baseline Template: https://launchpad.support.sap.com/#/notes/2253549

FAQ

Was ist das SAP Security Audit Log?

Das SAP Security Audit Log protokolliert bestimmte Systeminformationen, die für die Sicherheit des SAP-Systems relevant sind. Dazu gehören zum Beispiel fehlgeschlagene Logins oder die Nutzung von Debugging-Funktionen zur Manipulation. IT-Auditoren können sich diese Informationen detailliert anzeigen lassen.

Wie funktioniert das SAP Security Audit Log?

Die Aktivierung des SAP Security Audit Log ermöglicht die Protokollierung verschiedener Aktivitäten und Kennzahlen. Zur anschließenden Evaluierung werden die Informationen in einem Audit-Analyse-Reports zusammengefasst. Dazu werden die gesammelten Informationen auf dem Anwendungsserver täglich in einer Audit-Datei gespeichert. Die protokollierten Informationen und Daten stehen langfristig für einen Zugriff zur Verfügung.

Wer kann mir beim Thema SAP Security Audit Log helfen?

Wenn Sie Unterstützung zum Thema SAP Security Audit Log benötigen, stehen Ihnen die Experten von RZ10, dem auf dieses Thema spezialisierten Team der mindsquare AG, zur Verfügung. Unsere Berater helfen Ihnen, Ihre Fragen zu beantworten, das passende Tool für Ihr Unternehmen zu finden und es optimal einzusetzen. Vereinbaren Sie gern ein unverbindliches Beratungsgespräch, um Ihre spezifischen Anforderungen zu besprechen.